【2024/3/13 更新】システム管理者を騙るメールに関する注意喚起

本学のシステム管理者を騙ったフィッシングメール(2024/3/13 更新)

本学のシステム管理者が,認証情報についてメールで問い合わせることはありません。

万が一,不審なウェブサイトで認証情報等を入力してしまった場合は,大至急,最寄りの情報推進課もしくは総合情報基盤センターへご連絡ください。

なお,件名,送信者情報,本文には様々なパターンが確認されていますのでご注意願います。

ーーーーーーーーーーーーーーーーーーーー

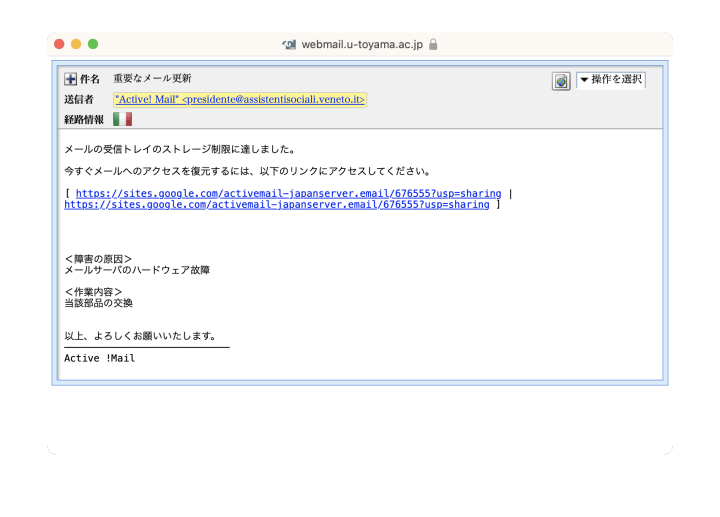

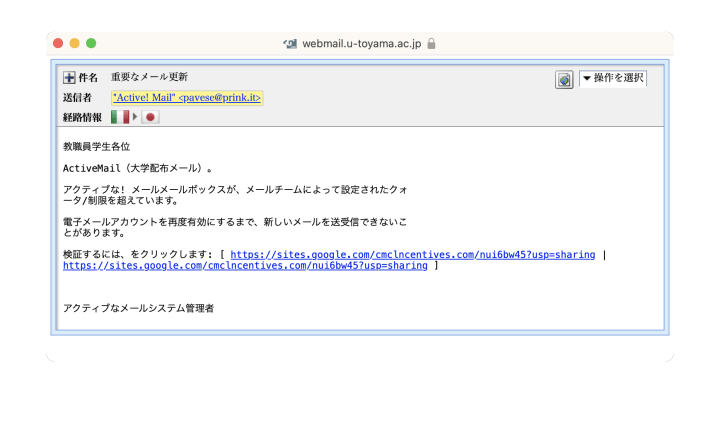

件名: 重要なメール更新

アクティブ! メール保守サービス

❶Active!mail の重要な更新。

今すぐご回答が必要です。

送信者: “Active! Mail” <pavese@prink.it> ← Active! Mailを偽装した不審なメールアドレスから送付されている

”PCヘルプデスク” <jcourbin@villedebiganos.fr>

”ACTIVE!MAIL – HELPDESK”

”Active! Mail Webmaster”

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

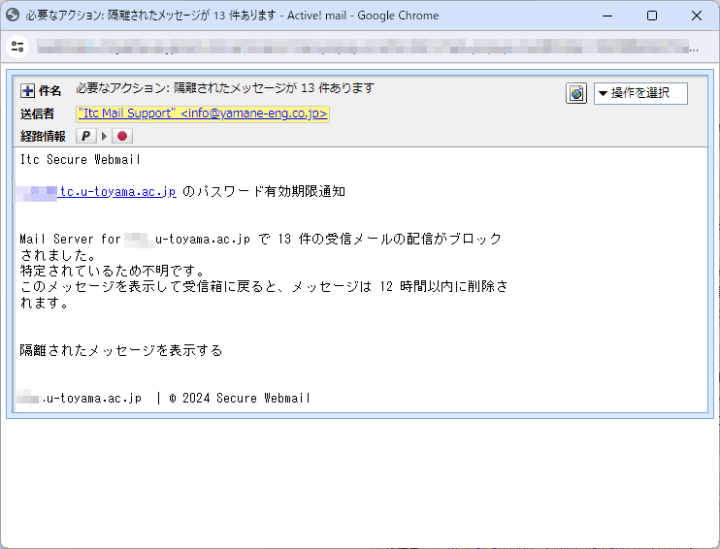

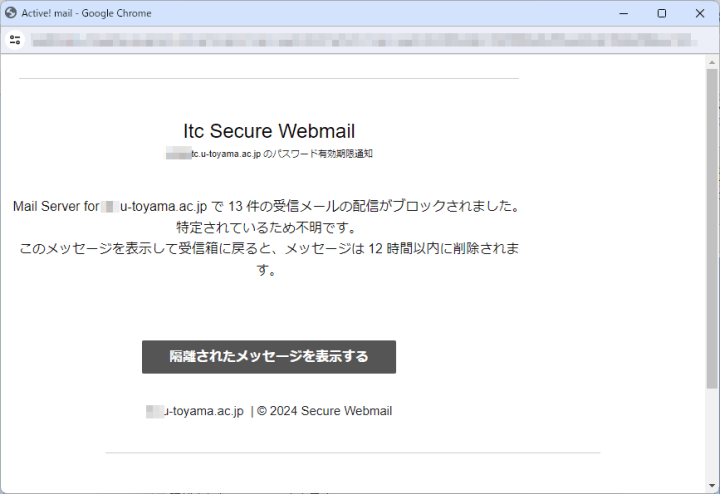

件名: 必要なアクション:隔離されたメッセージが13件あります

送信者: “Itc mail Support” <info@yamane-eng.co.jp>← システム管理者を偽装した不審なメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

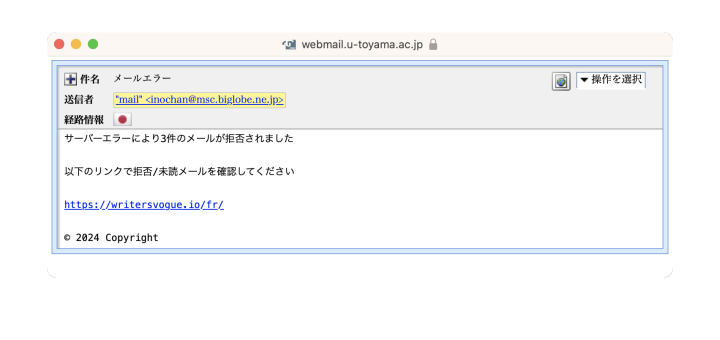

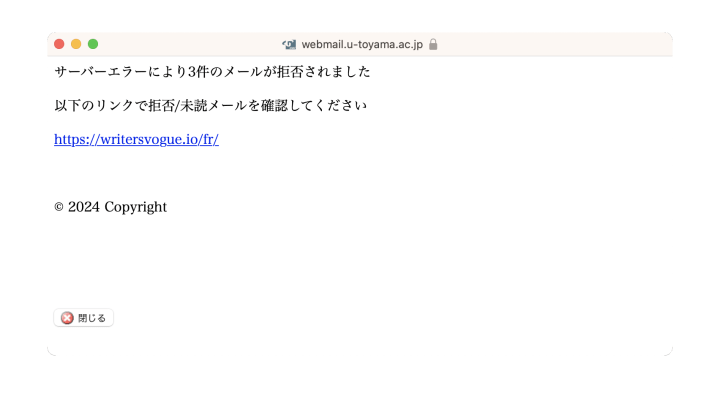

件名: メールエラー

送信者: “”mail” <inochan@msc.biglobe.ne.jp>← メールサーバからの送信エラーを偽装した不審なメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

メールサーバからの送信エラーを偽装したフィッシングメールです。

- 送信者メールアドレス,接続先URLがいずれも本学とは関係のないドメインである。

以上から不審なメールと判断します。

ーーーーーーーーーーーーーーーーーーーー

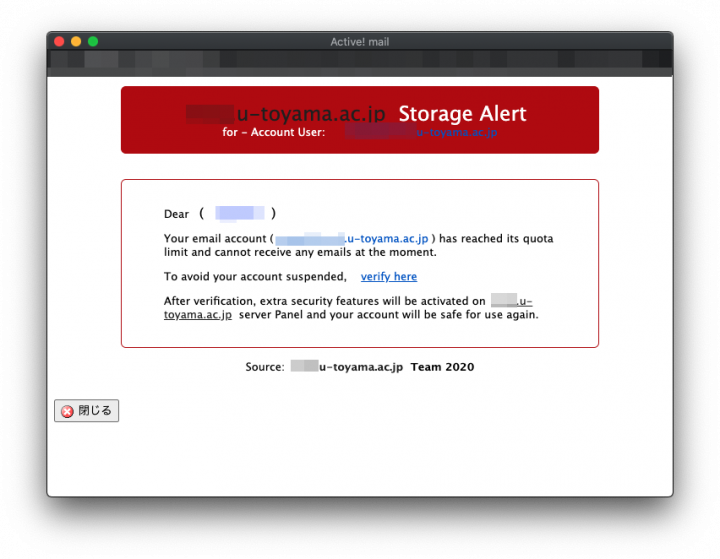

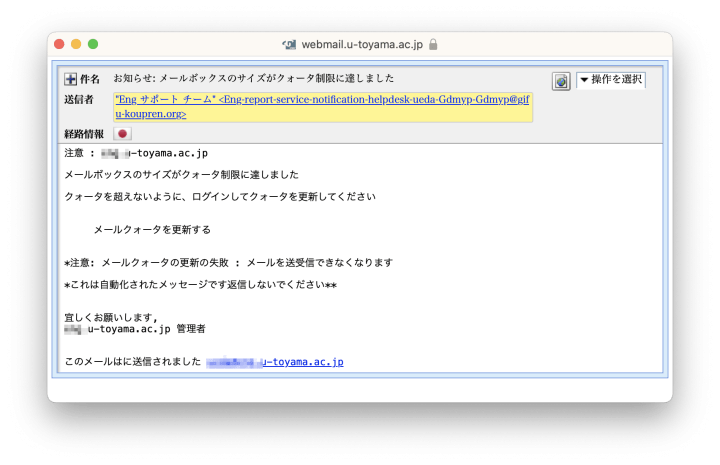

件名: お知らせ:メールボックスのサイズがクォータ制限に達しました。

送信者: “”Eng サポートチーム” <Eng-report-service-notification-helpdesk-ueda-Gdmyp-Gdmyp@gifu-koupren.org> ← 岐阜県高等学校PTA連合会の正規メールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 岐阜県高等学校PTA連合会のアカウントが乗っ取られている可能性があります。

ーーーーーーーーーーーーーーーーーーーー

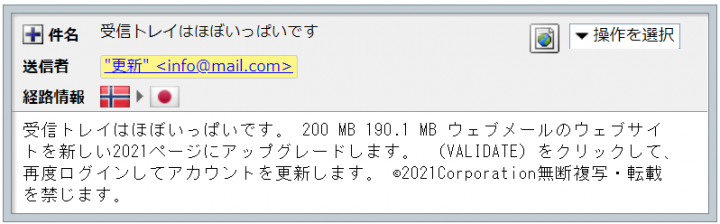

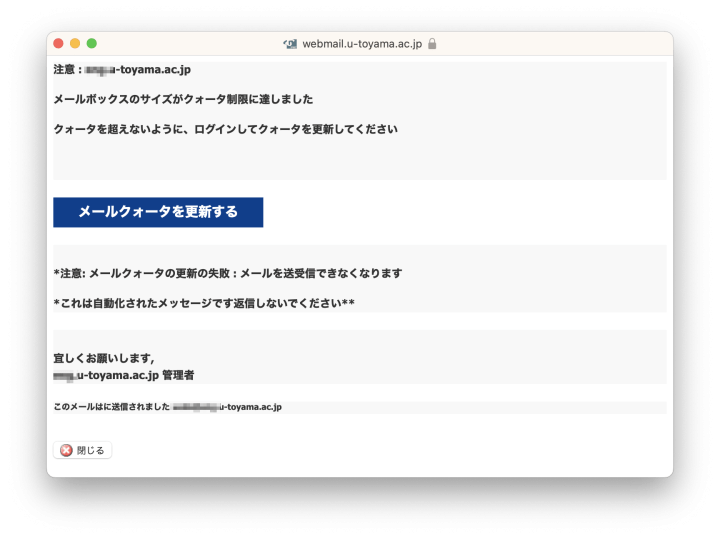

件名: University of Toyama New Webmail Interface(富山大学の新しいWebメールインターフェース)

送信者: “University of Toyama” <toyama.ac.jp@qgz6.onmicrosoft.com> ← 本学を騙ったメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

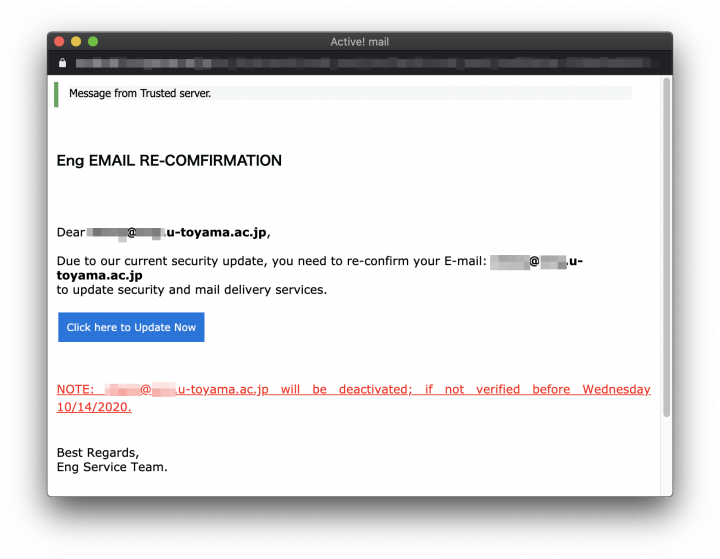

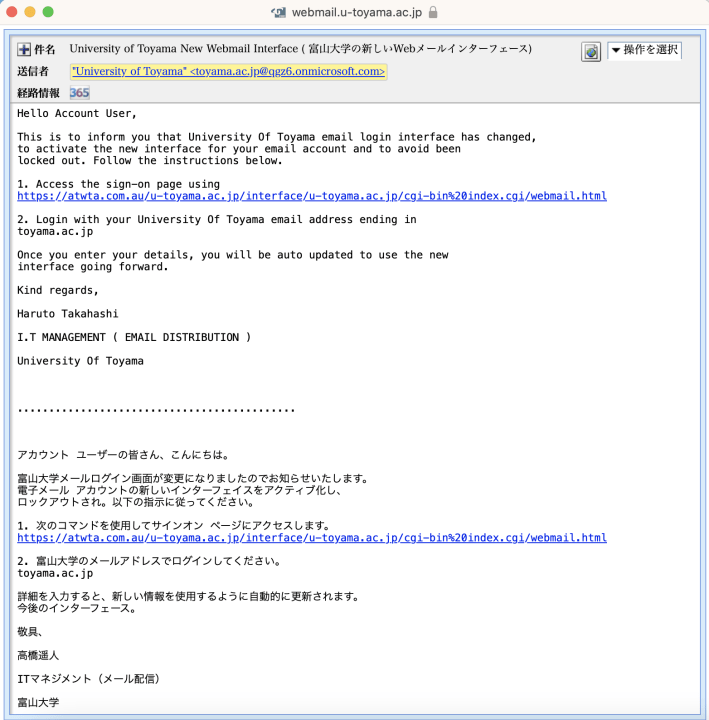

件名: xxx@xxx.u-toyama.ac.jp 電子メール通知

送信者: “xxx.u-toyama.ac.jp” <fz7wr3@bma.biglobe.ne.jp> ← 本学とは関係がないメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

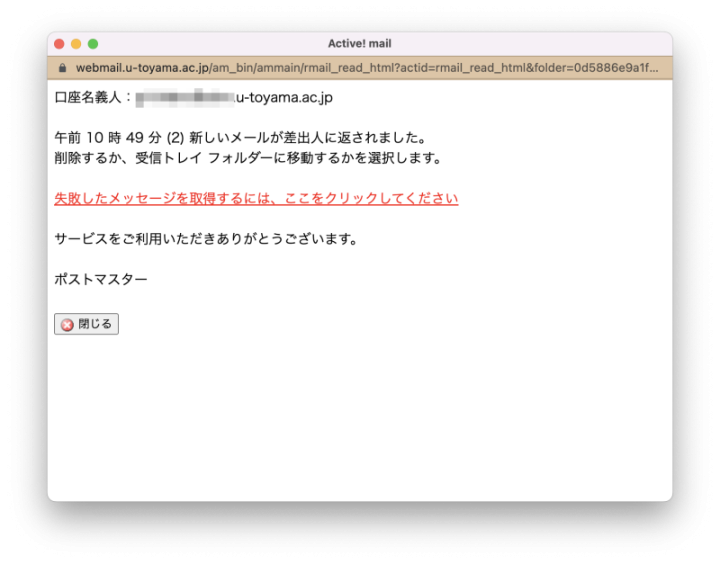

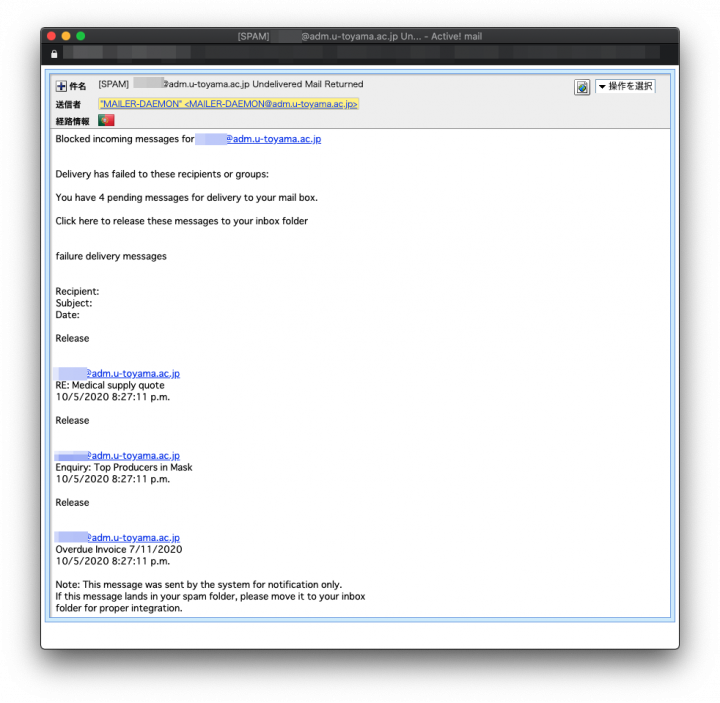

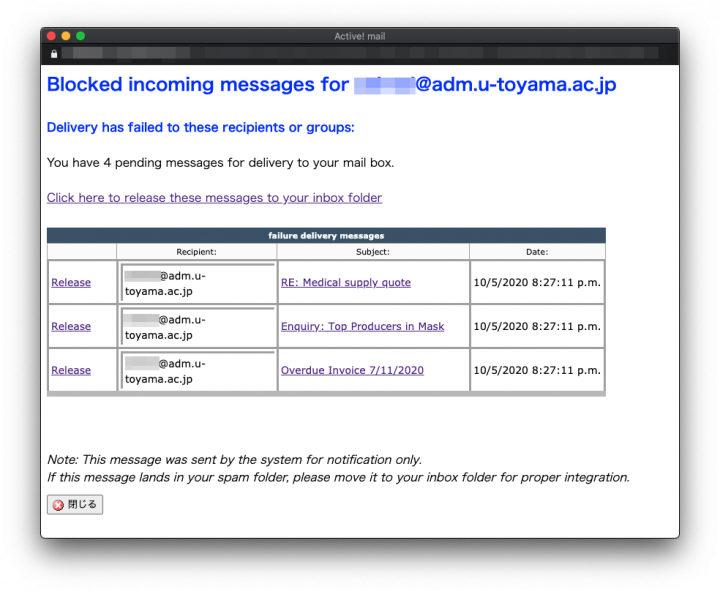

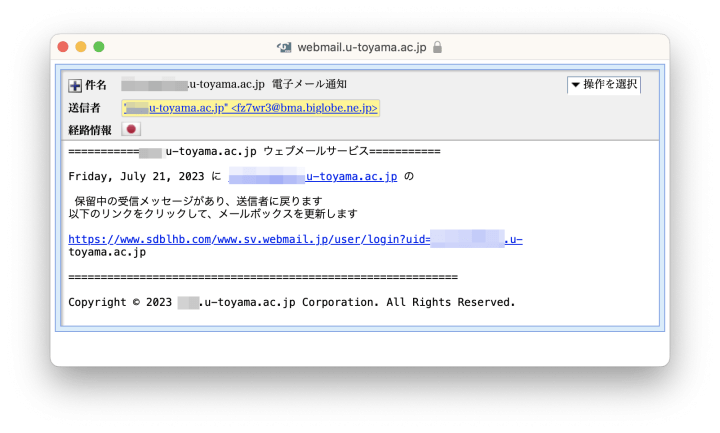

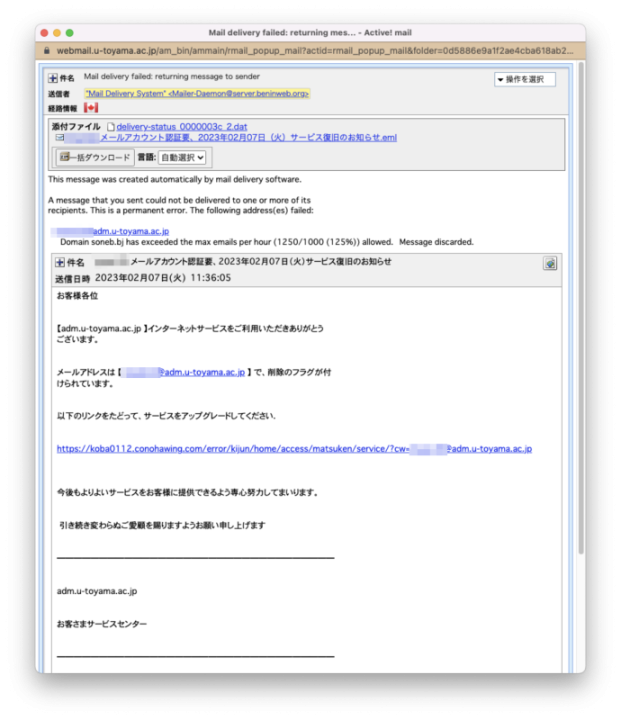

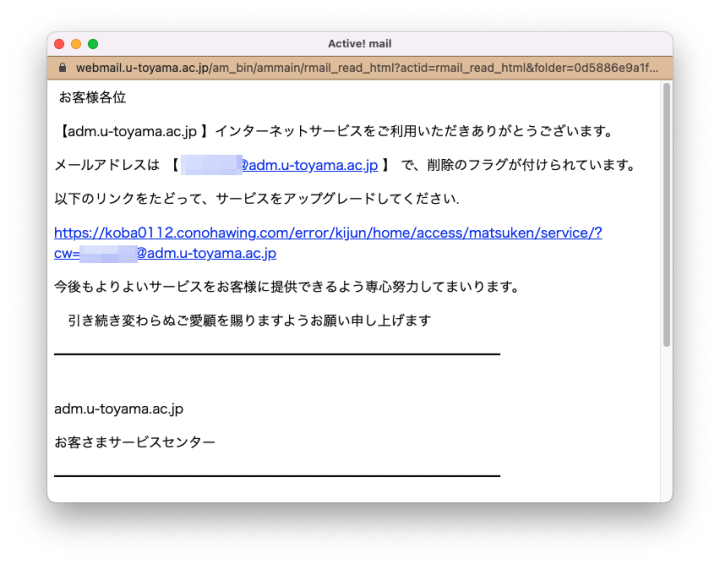

件名: Mail delivery failed: returning message to sender

送信者: “Mail Delivery System” Mailer-Daemon@server.beninweb.org ← メールサーバからの送信エラーを偽装した不審なメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

メールサーバからの送信エラーを偽装したフィッシングメールです。

- 送信経路がカナダである。

- 送信者メールアドレス,接続先URLがいずれも本学とは関係のないドメインである。

(送信アドレスは「.org」,接続先URLは「.com」)

以上から不審なメールと判断します。

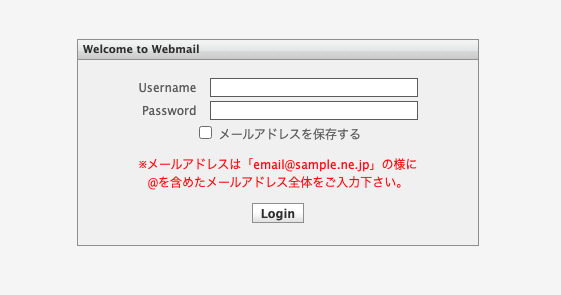

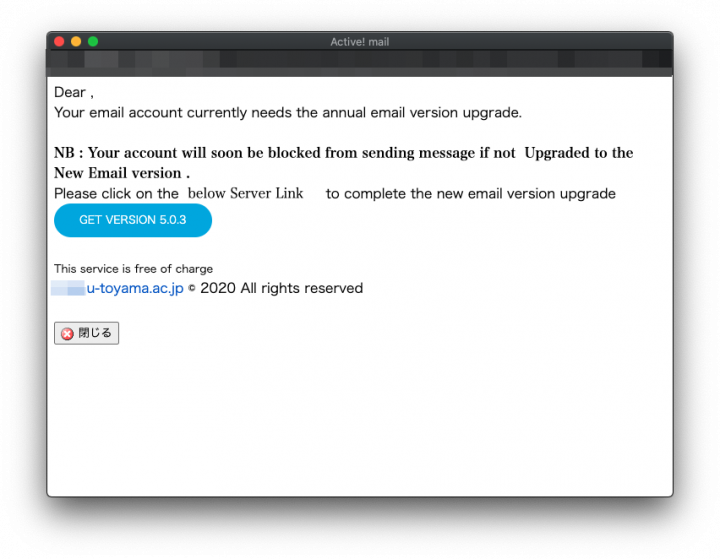

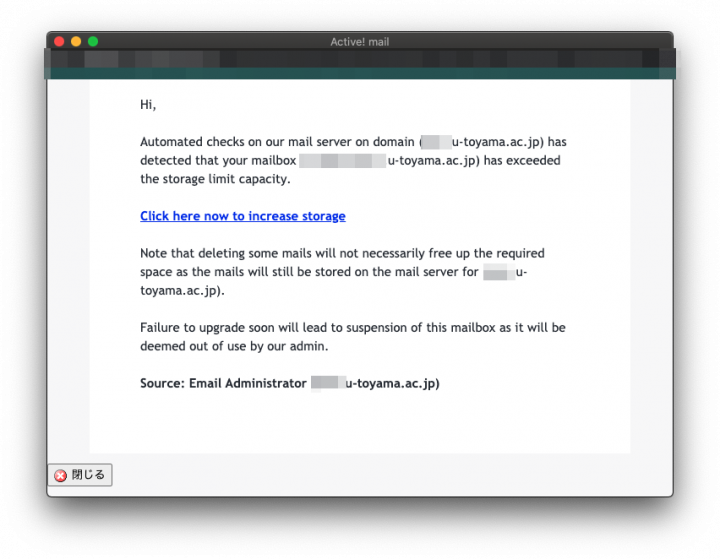

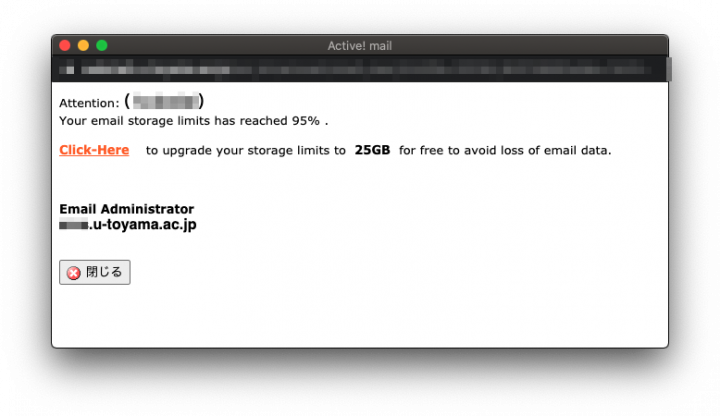

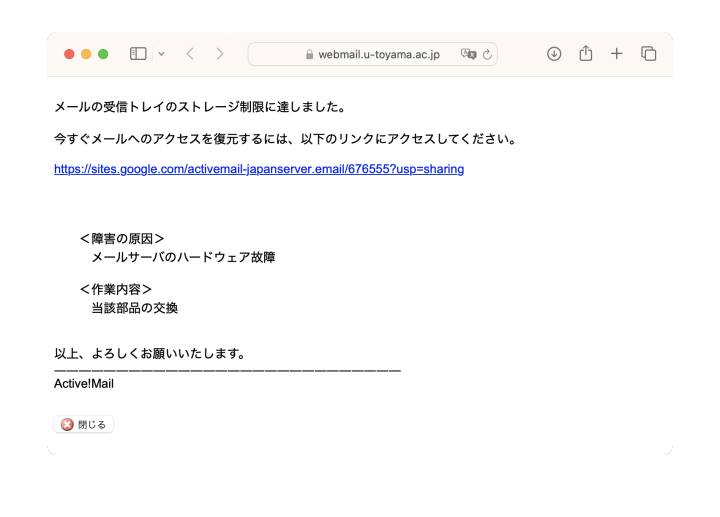

以下は,上記フィッシングメールのURLにアクセスした画面です。

(※セキュリティ担当職員が万全を期して作業しています。絶対に真似をしないでください。)

万が一,不審なウェブサイトで認証情報等を入力してしまった場合は,大至急,最寄りの情報推進課もしくは総合情報基盤センターへご連絡ください。

ーーーーーーーーーーーーーーーーーーーー

件名: 重要なメール通知(XXXXX@XXX.u-toyama.ac.jp)

送信者: “メールサポート/XXX.u-toyama.ac.jp” support@XXX.u-toyama.ac.jp ← 本学に実際に存在するアドレスを偽装して送付されている

ーーーーーーーーーーーーーーーーーーーー

- 本学のドメインを騙っているが,送信経路が「米国→日本」経由である。

(本学の正規メールは米国を経由しない。) - 所々に違和感のある(翻訳ソフトを利用したしたような)日本語である。

以上から不審なメールと判断します。

2022/01/16より同様メールが多量に送付されておりますのでご留意願います。

ーーーーーーーーーーーーーーーーーーーー

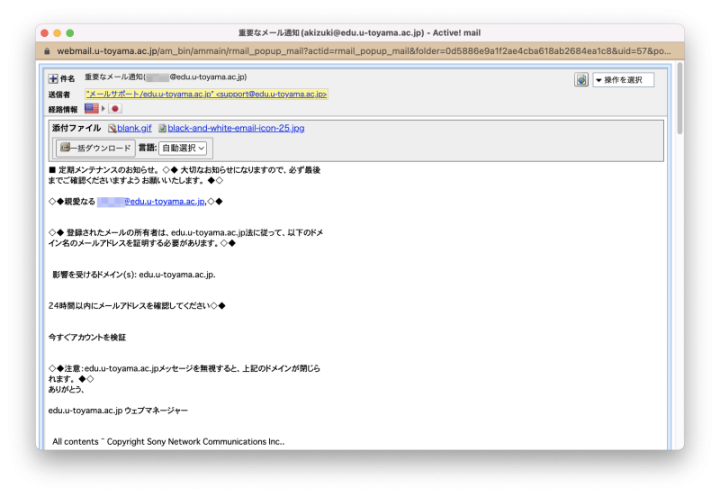

件名: アラート: 新着 e-mail 収納スペース 情報

送信者: “adm Mail Alert” new-qouta-storage@tlskrgh.ne.jp.net ← 本学とは関係がないアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

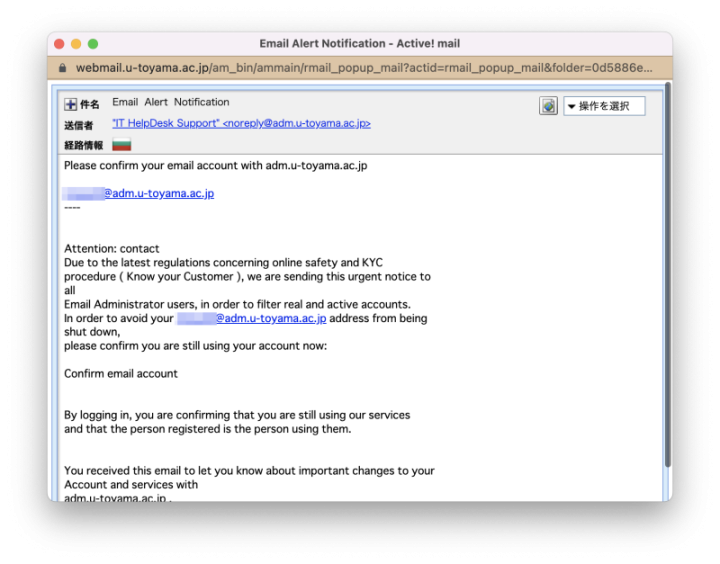

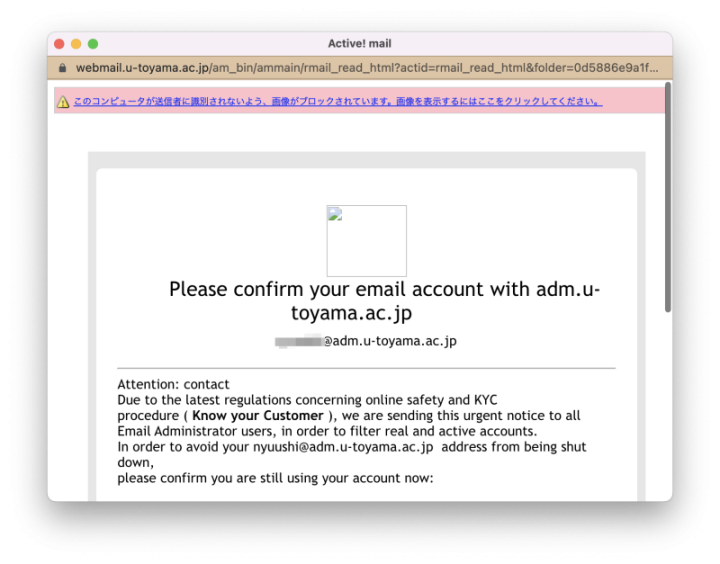

件名: Email Alert Notification

送信者: “IT HelpDesk Support” noreply@XXX.u-toyama.ac.jp ← 本学のドメインを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

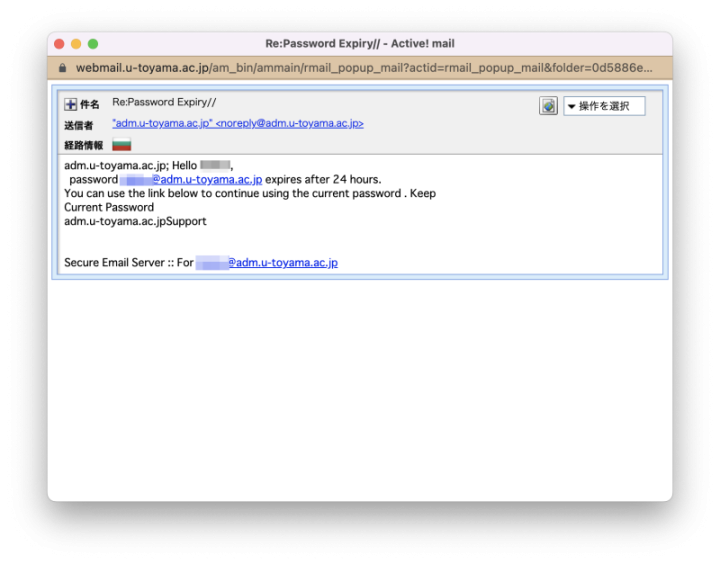

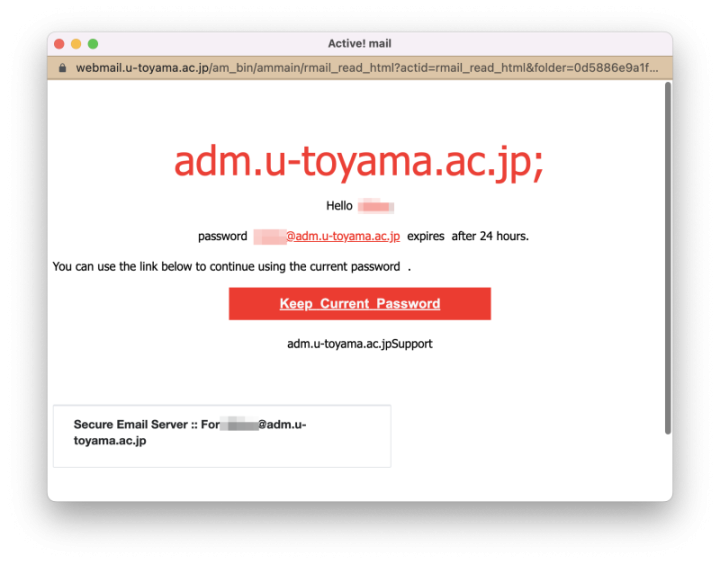

件名: Re:Password Expiry//

送信者: “XXX.u-toyama.ac.jp” noreply@XXX.u-toyama.ac.jp ← 本学のドメインを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

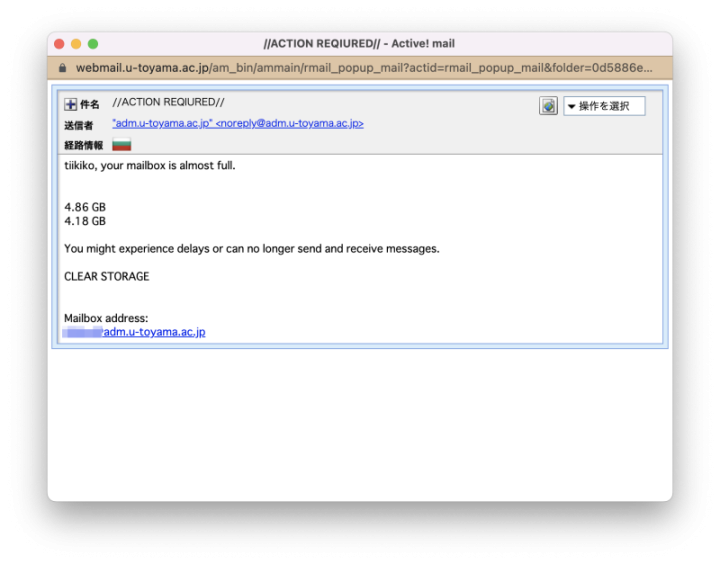

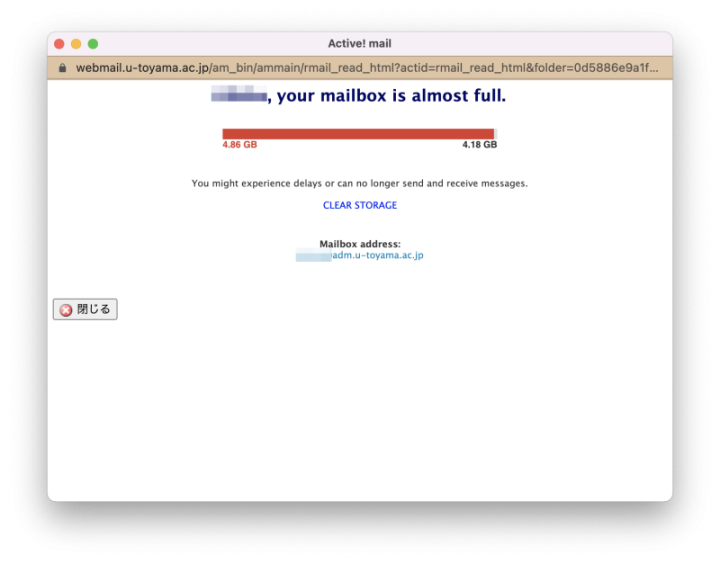

件名: //ACTION REQIURED//

送信者: “XXX.u-toyama.ac.jp” noreply@XXX.u-toyama.ac.jp ← 本学のドメインを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

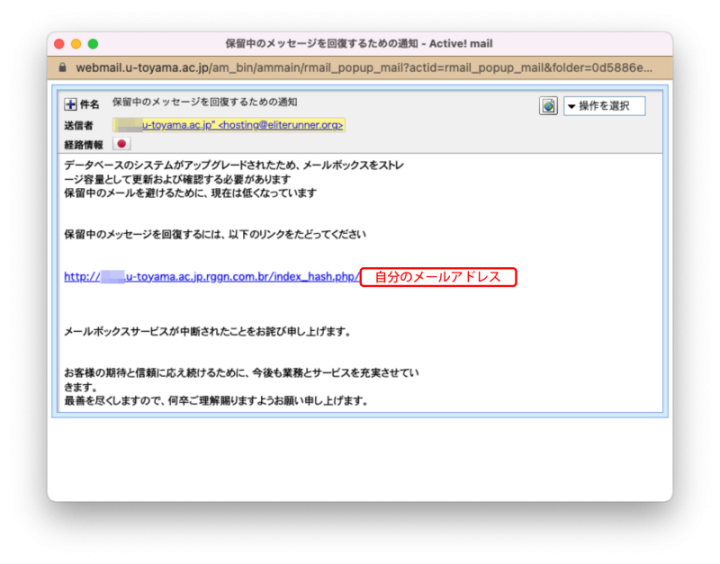

件名: 保留中のメッセージを回復するための通知

送信者: “XXX.u-toyama.ac.jp” hosting@eliterunner.org ← 本学とは関係がないアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

【POINT 1】

送信者が「 eliterunner.org(国内のホスティングサービス)」であることから,学内のシステム管理者から送付されたメールではないことがわかります。

【POINT 2】

URL(接続先)に本学のドメインu-toyama.ac.jpが含まれていますが,よく確認すると「u-toyama.ac.jp.rggn.com.br」となっています。本学ドメインを偽装していますが,ドメインの最後が「.br」であることから,海外の怪しいウェブサイトと推測できます。

ーーーーーーーーーーーーーーーーーーーー

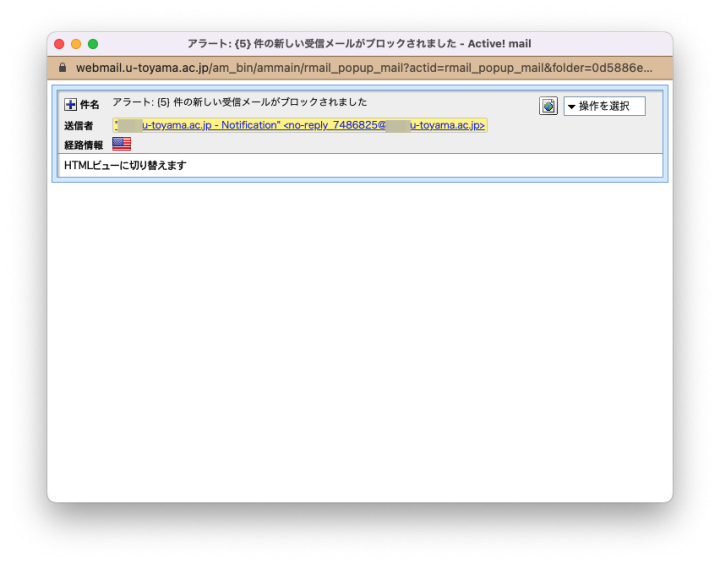

件名: アラート: {XX} 件の新しい受信メールがブロックされました

送信者: “XXX.u-toyama.ac.jp – Notification” no-reply_7486825@XXX.u-toyama.ac.jp ← 本学のドメインを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

- 本学のドメインを騙っているが,送信経路が「米国」経由である。

- 違和感のある日本語の文章である。

以上から不審なメールと判断します。

ーーーーーーーーーーーーーーーーーーーー

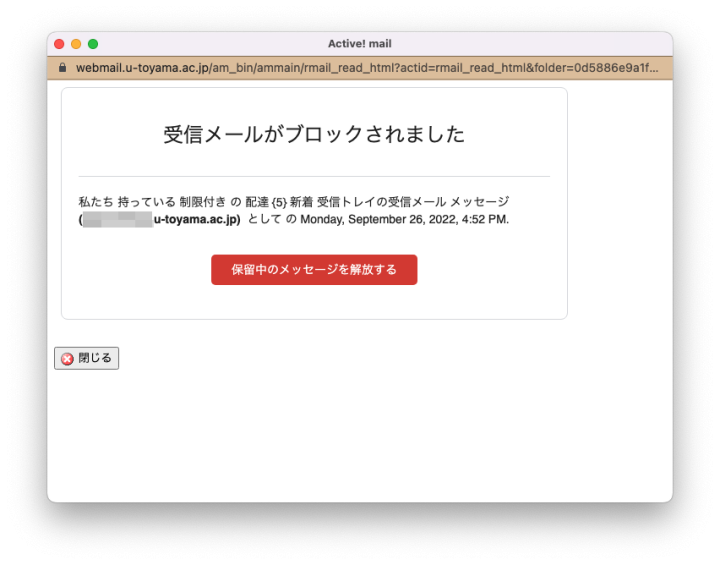

件名: 保留中のメッセージを回復するための通知

送信者: “XXX.u-toyama.ac.jp” ohta@sakuratech.jp ← 本学とは関係がないアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

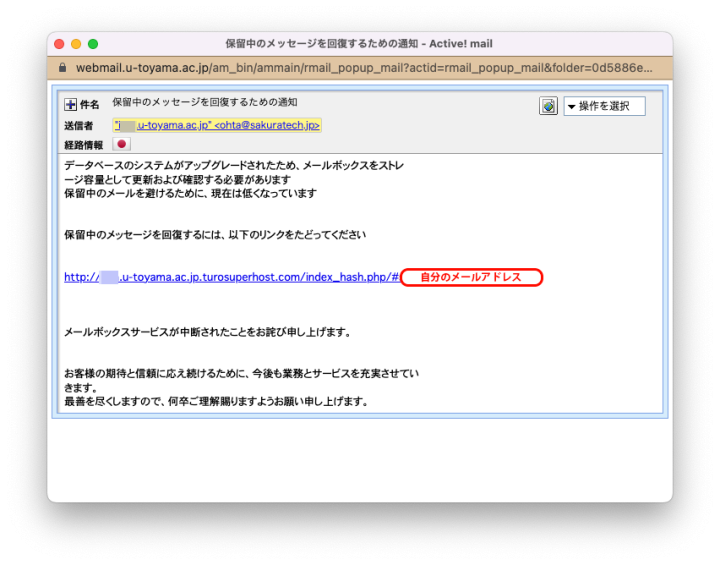

【POINT 1】

送信者が「 .sakuratech.jp(国内の一般企業)」であることから,学内のシステム管理者から送付されたメールではないことがわかります。

【POINT 2】

URL(接続先)に本学のドメインu-toyama.ac.jpが含まれていますが,しっかり確認すると「u-toyama.ac.jp.turosuperhost.com」となっています。本学ドメインを偽装していますが,ドメインの最後が「.com」であることから,海外の怪しいウェブサイトと推測できます。

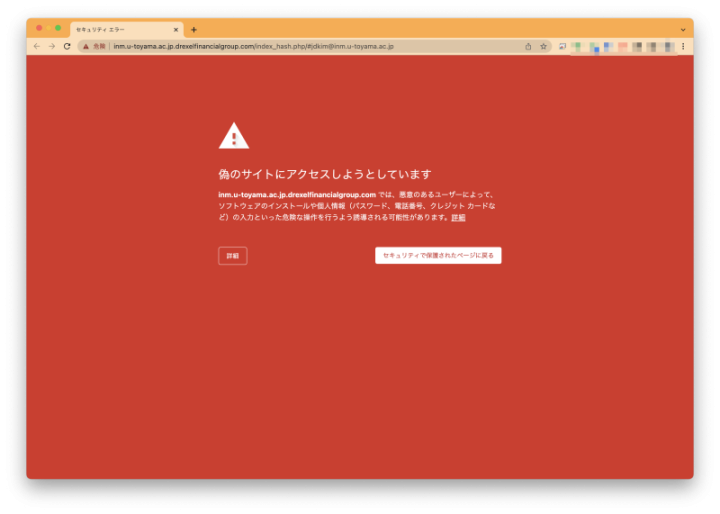

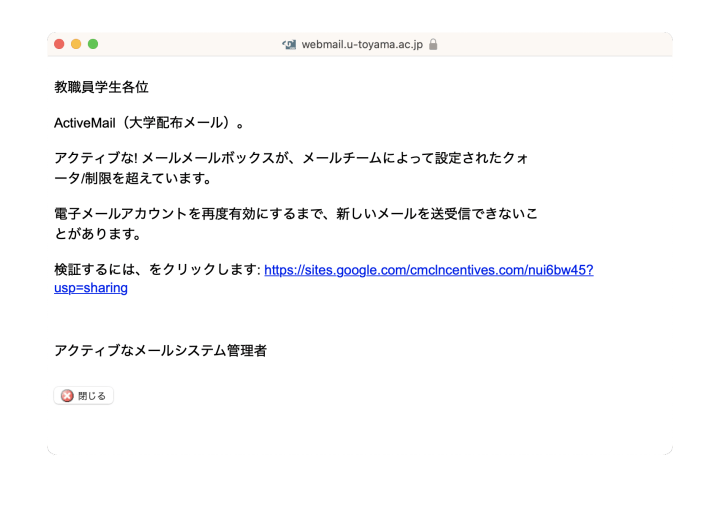

以下は,上記フィッシングメールのURLにアクセスした画面です。

(※セキュリティ担当職員が万全を期して作業しています。絶対に真似をしないでください。)

インターネットのブラウザによっては,接続先の危険性を検出して,予め警告画面を表示する機能を有しています。このような画面が表示された場合は,以降のページには進まず,即座にブラウザを終了し,最寄りの情報政策課もしくは総合情報基盤センターへご相談ください。

ーーーーーーーーーーーーーーーーーーーー

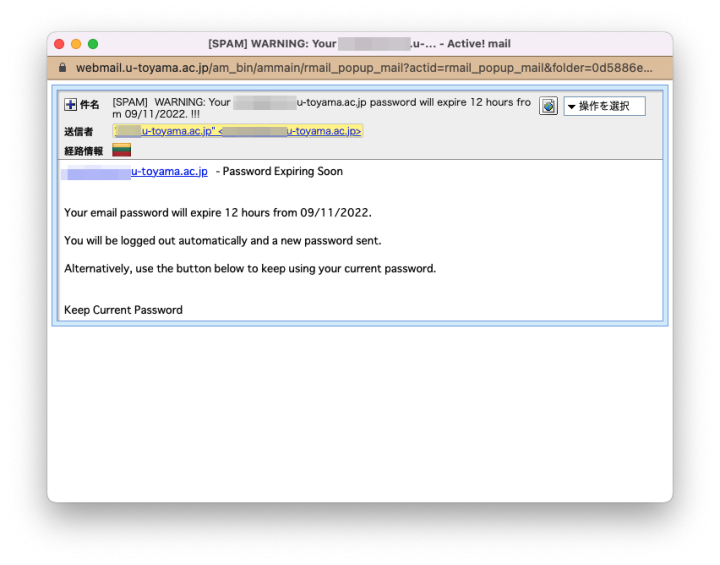

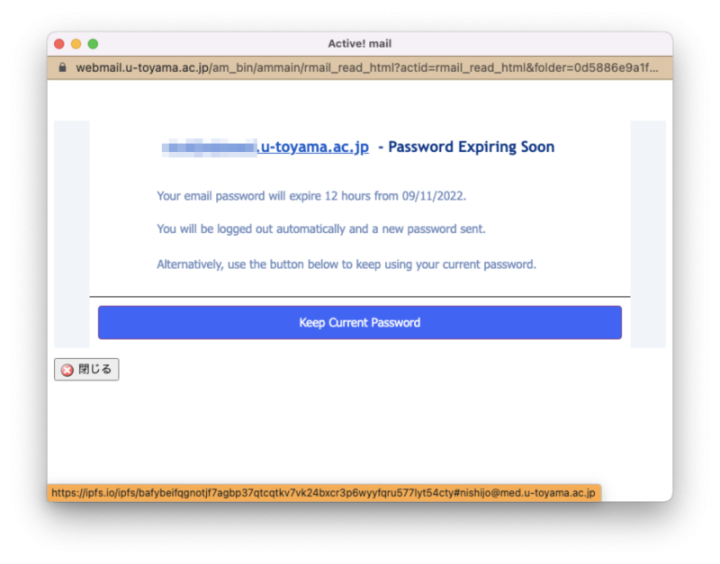

件名: WARNING: Your XXXXX@XXX.u-toyama.ac.jp password will expire 12 hours from 09/11/2022. !!!

送信者: “XXX.u-toyama.ac.jp” XXXXXX@XXX.u-toyama.ac.jp ← 自身のアドレスを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

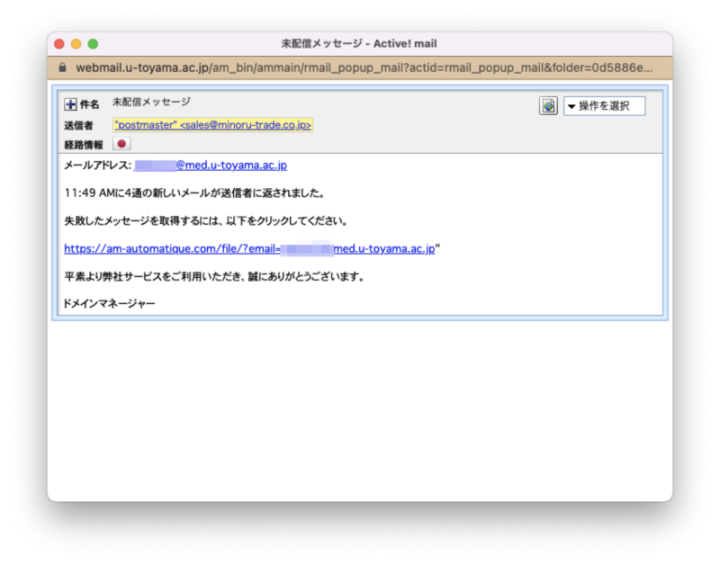

件名: 未配信メッセージ

送信者: “postmaster” sales@minoru-trade.co.jp ← 本学とは関係がないアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

【POINT 1】

送信者が「 .co.jp(一般企業)」であることから,学内のシステム管理者から送付されたメールではないことがわかります。

【POINT 2】

URL(接続先)が「.com(米国)」であることから,海外の怪しいウェブサイトと推測できます。

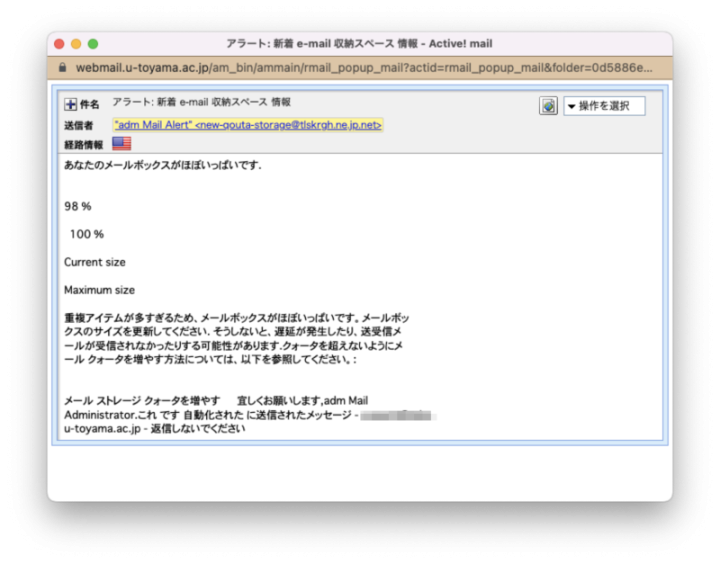

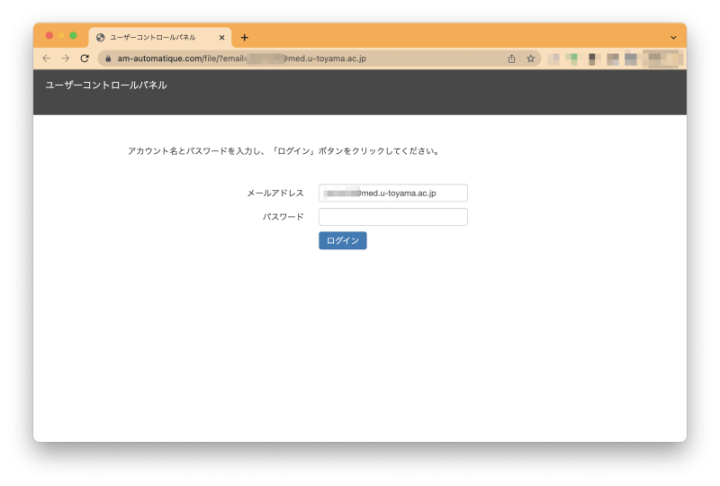

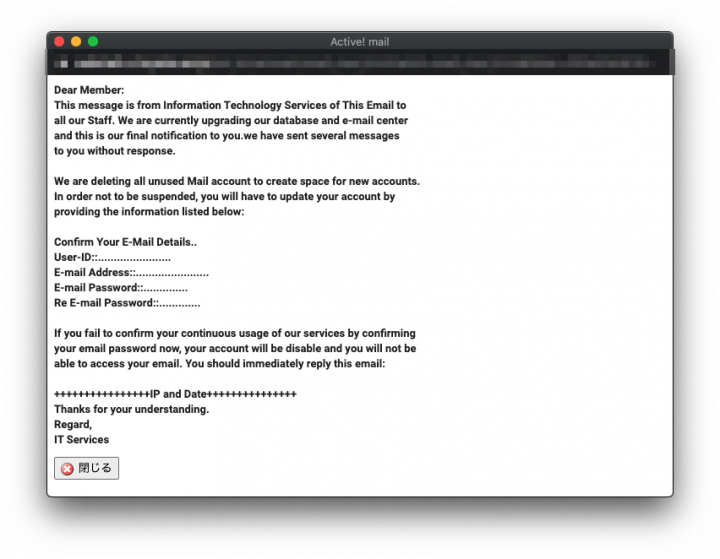

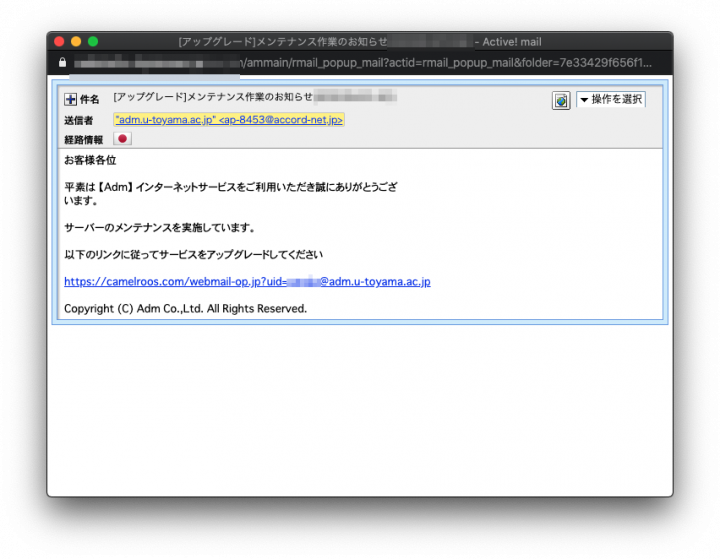

以下は,上記フィッシングメールのURLにアクセスした画面です。

(※セキュリティ担当職員が万全を期して作業しています。絶対に真似をしないでください。)

一見しただけでは何かしらの認証画面と見間違うほど巧妙に作り込まれており,アクセスすると自身のメールアドレスが自動入力された状態で表示されます。「あとはパスワードを入力するだけ」というユーザの無意識操作を狙った手法であり,日頃から気を付けている方も注意が必要です。

ーーーーーーーーーーーーーーーーーーーー

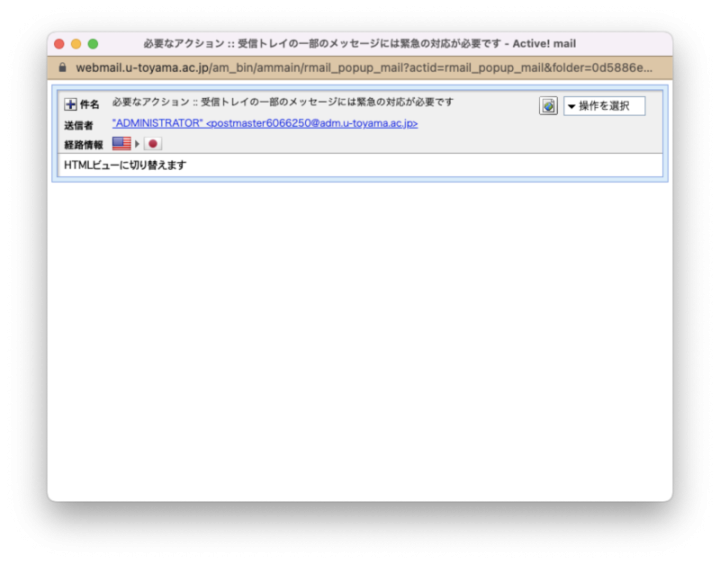

件名: 必要なアクション :: 受信トレイの一部のメッセージには緊急の対応が必要です

送信者: “ADMINISTRATOR” postmaster6066250@adm.u-toyama.ac.jp ← 本学のメール管理者を騙ったアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

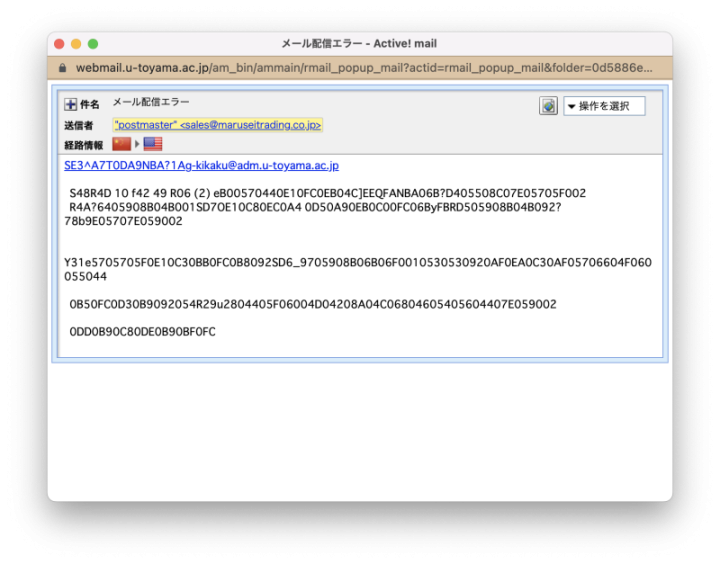

件名: メール配信エラー

送信者: “postmaster” sales@maruseitrading.co.jp ← 本学とは関係がないアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

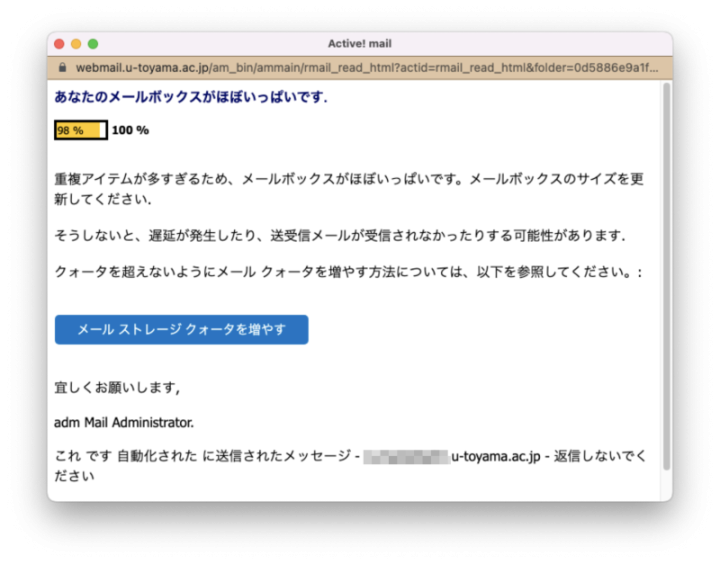

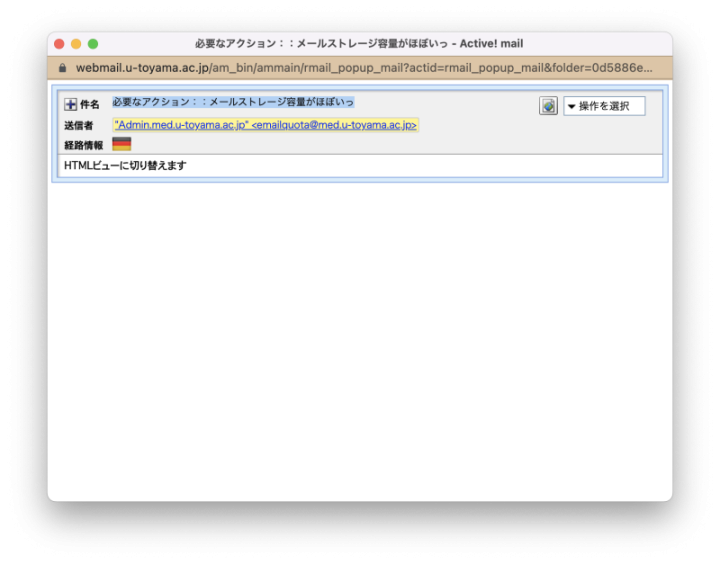

件名: 必要なアクション:メールストレージ容量がほぼいっ

送信者: “Admin.med.u-toyama.ac.jp” emailquota@med.u-toyama.ac.jp ← 本学のシステム管理者を騙ったアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

本学のシステム管理者を騙ったアドレスから送付されています。

- 不審な件名

- 送信経路が海外(ドイツ)

以上から不審なメールと判断します。

ーーーーーーーーーーーーーーーーーーーー

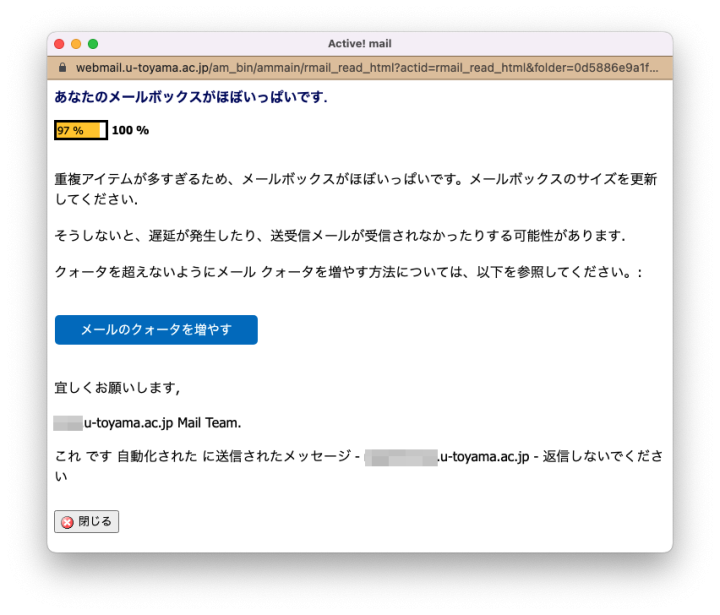

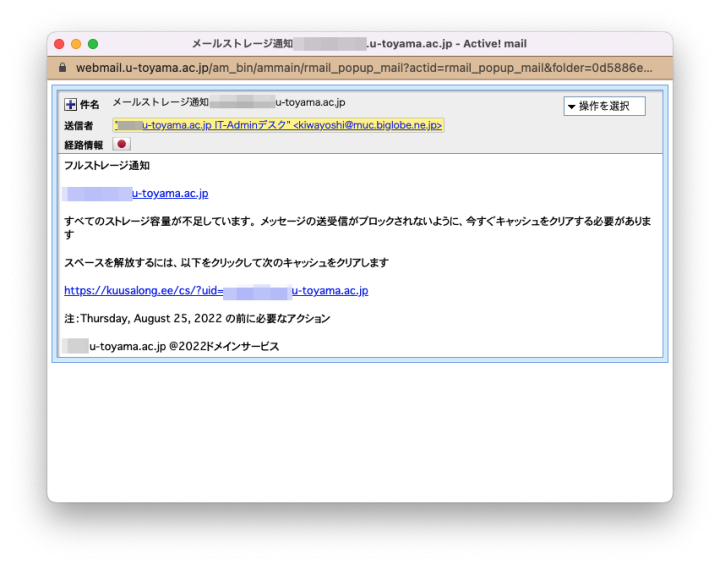

件名: メールストレージ通知 XXXXX@XXX.u-toyama.ac.jp

送信者: “XXX.u-toyama.ac.jp IT-Adminデスク” < XXXXX@muc.biglobe.ne.jp > ← 学外のドメインから送付されている

ーーーーーーーーーーーーーーーーーーーー

メールの容量不足に関するシステム管理者からの通知を騙った典型的なフィッシングメールです。

フィッシング被害に遭ったと思われる国内大手プロバイダの利用者アドレスから送信されているため,送信経路が国内になっていますのでご留意ください。

ーーーーーーーーーーーーーーーーーーーー

件名: XXXXX@adm.u-toyama.ac.jpアカウントの確認が必要です

送信者: “XXX.u-toyama.ac.jp” XXXXX@adm.u-toyama.ac.jp ← 自身のメールアドレスを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

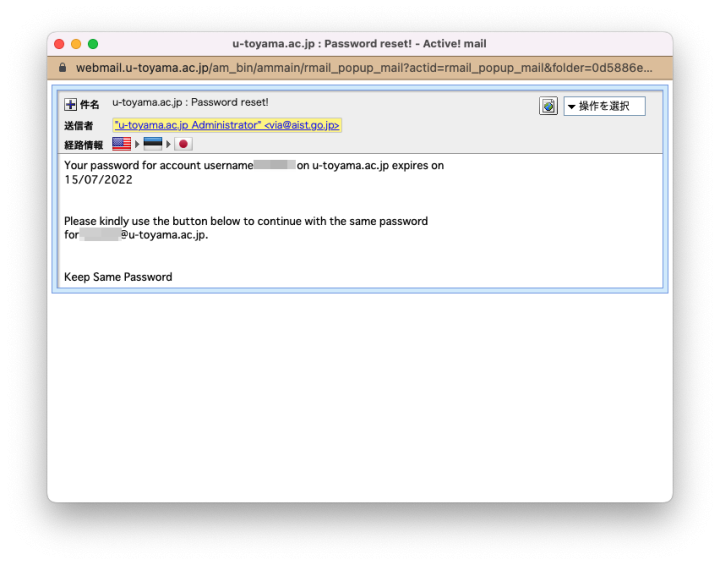

件名: u-toyama.ac.jp : Password reset!

送信者: “u-toyama.ac.jp Administrator” via@aist.go.jp ← 政府機関のドメインを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

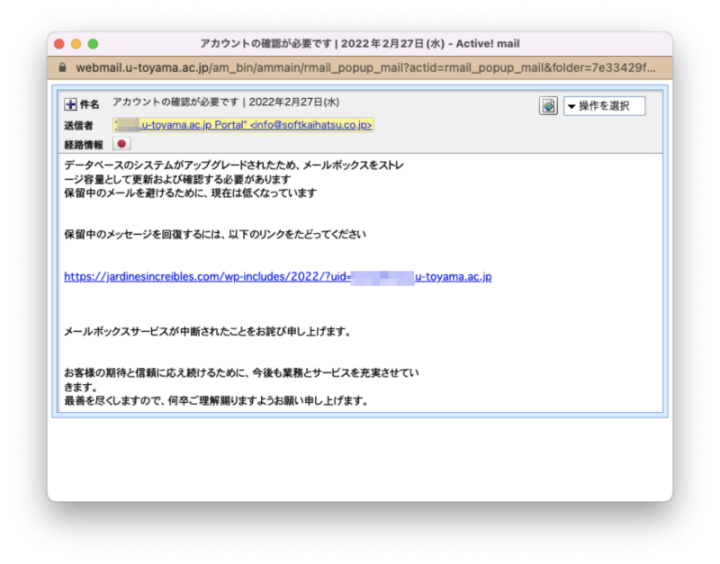

件名:アカウントの確認が必要です | 2022年XX月XX日(X)

送信者: “XXX.u-toyama.ac.jp Portal” info@softkaihatsu.co.jp ← 国内企業のメールアドレスを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

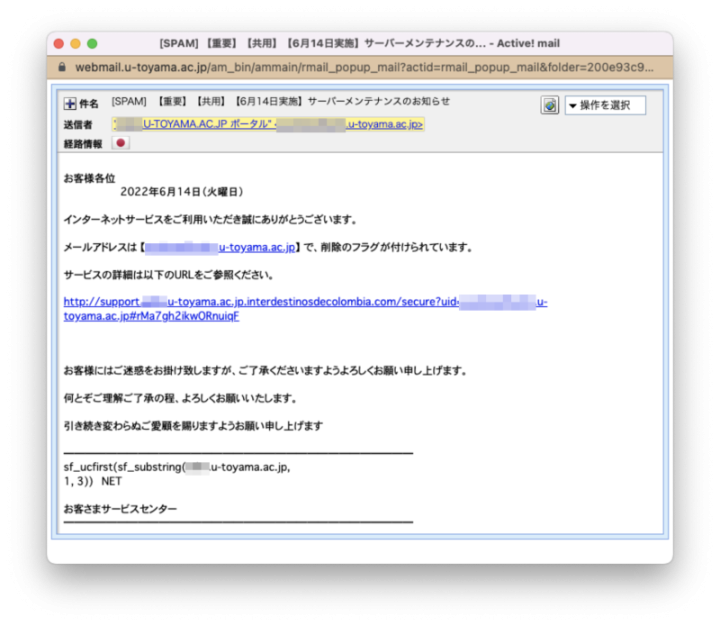

件名:【重要】【共用】【6月14日実施】サーバーメンテナンスのお知らせ

送信者: “XXX.U-TOYAMA.AC.JP ポータル” XXXXX@adm.u-toyama.ac.jp ← 自身のメールアドレスを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

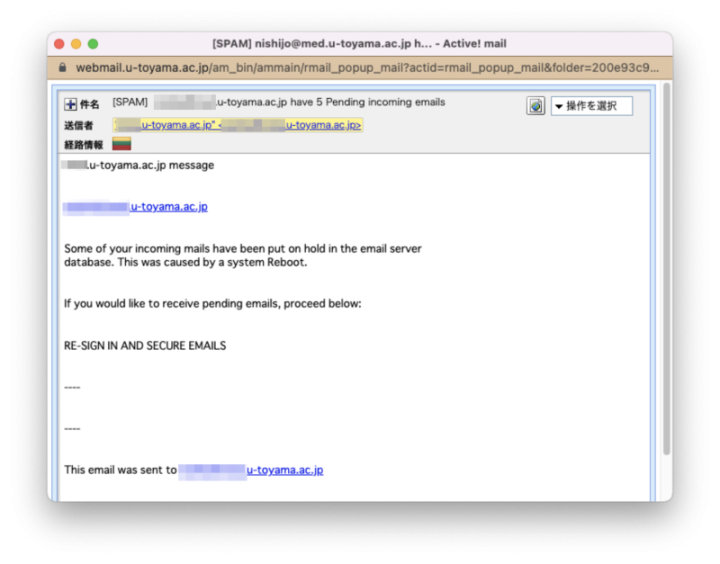

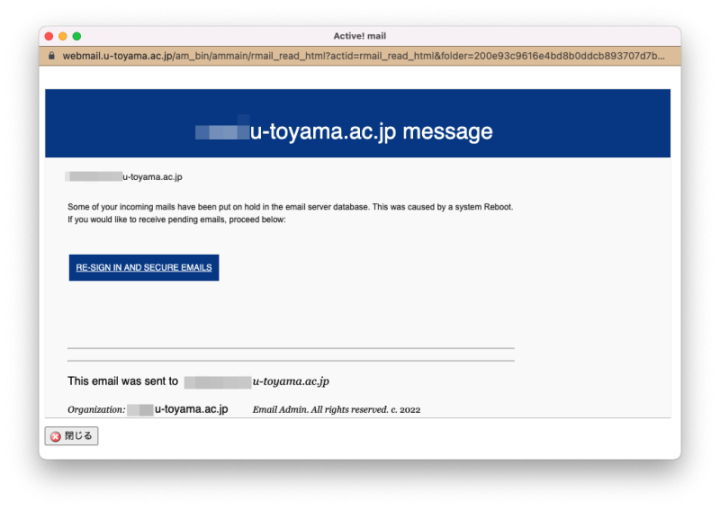

件名:XXXXX@XXX.u-toyama.ac.jp have 5 Pending incoming emails

送信者: “XXX.u-toyama.ac.jp” XXXXX@XXX.u-toyama.ac.jp ← 自身のメールアドレスを騙って送付されている

ーーーーーーーーーーーーーーーーーーーー

システム管理者を騙った典型的なフィッシングメールです。

経路情報がリトアニアとなっていることから明らかに不審なメールと判断します。

ーーーーーーーーーーーーーーーーーーーー

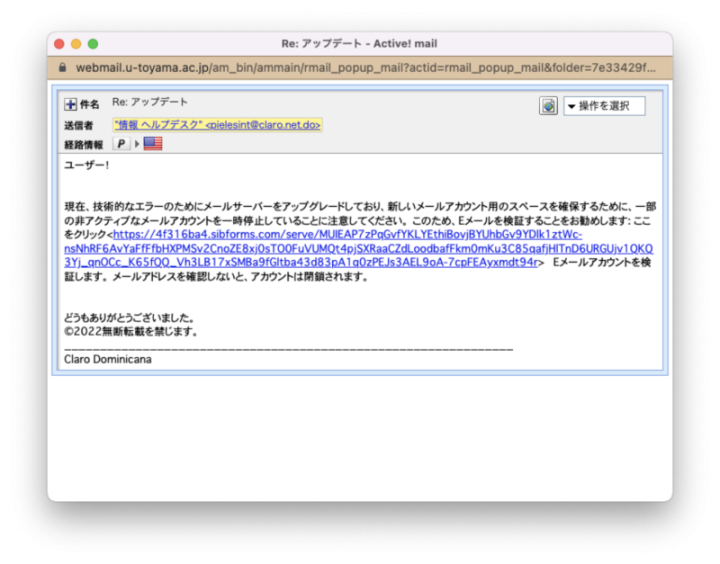

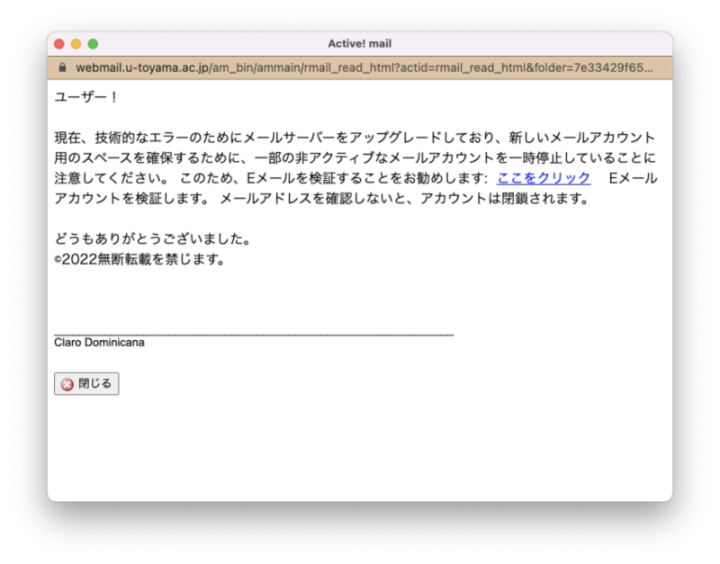

件名: Re: アップデート

送信者: “情報 ヘルプデスク” pielesint@claro.net.do ← 海外の不審なアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

- 送信者メールアドレスのドメインが「.do(ドミニカ共和国)」

- 経路情報が「プライベートサーバ→アメリカ」となっている

以上のことから不審なメールであると判断します。

ーーーーーーーーーーーーーーーーーーーー

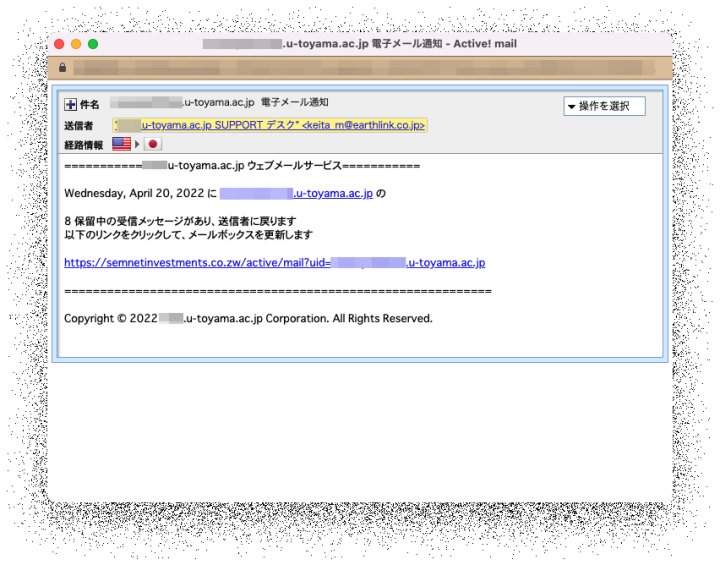

件名: XXXXX@XXX.u-toyama.ac.jp 電子メール通知 ←自身のメールアドレスが記載されている

送信者: “XXX.u-toyama.ac.jp SUPPORT デスク< ” keita_m@earthlink.co.jp” > ←本学の管理者を騙った不自然なメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

【POINT 1】

送信者が「 .co.jp(一般企業)」であることから,学内のシステム管理者から送付されたメールではないことがわかります。

【POINT 2】

経路情報が「アメリカ→日本」であることから,学内のシステム管理者から送付されたメールではないことがわかります。

【POINT 3】

URL(接続先)が「.co.zw(ジンバブエ)」であることから,海外の怪しいウェブサイトと推測できます。

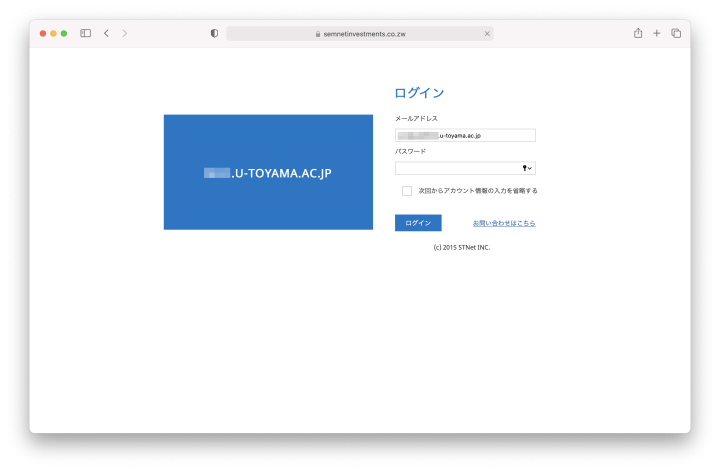

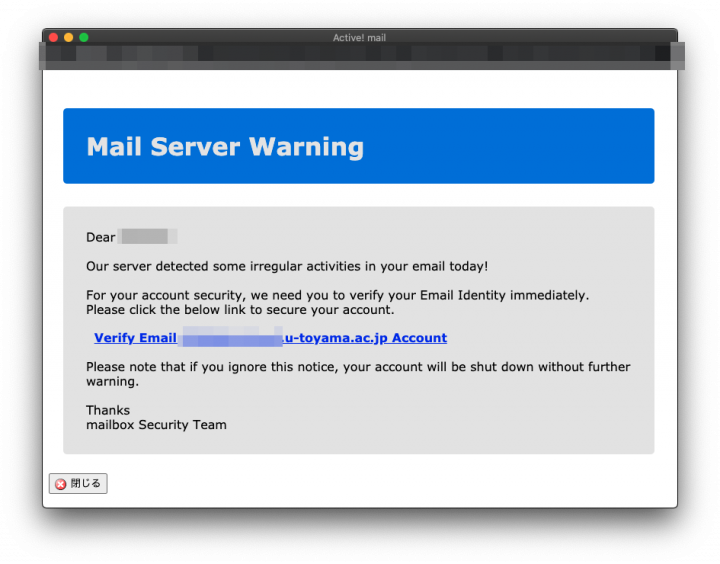

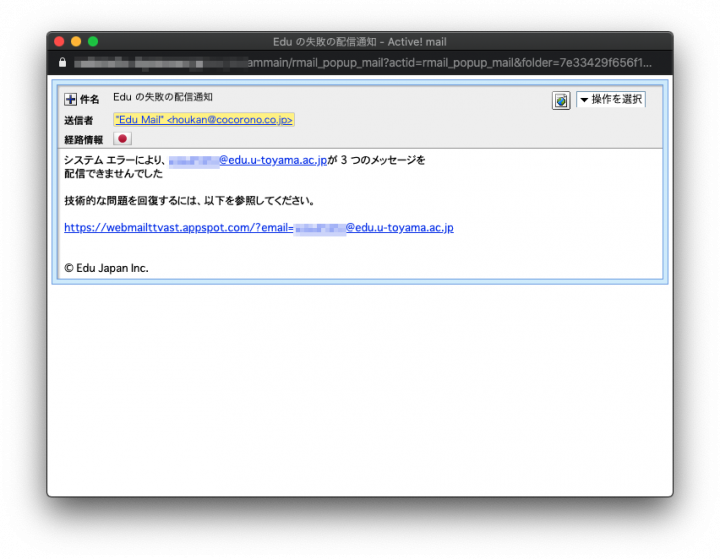

以下は,上記フィッシングメールのURLにアクセスした画面です。

(※セキュリティ担当職員が万全を期して作業しています。絶対に真似をしないでください。)

一見しただけでは正規の認証画面と見間違うほど巧妙に作り込まれており,アクセスすると自身のメールアドレスが自動入力された状態で表示されます。「あとはパスワードを入力するだけ」というユーザの無意識操作を狙った手法であり,日頃から気を付けている方も注意が必要です。

ーーーーーーーーーーーーーーーーーーーー

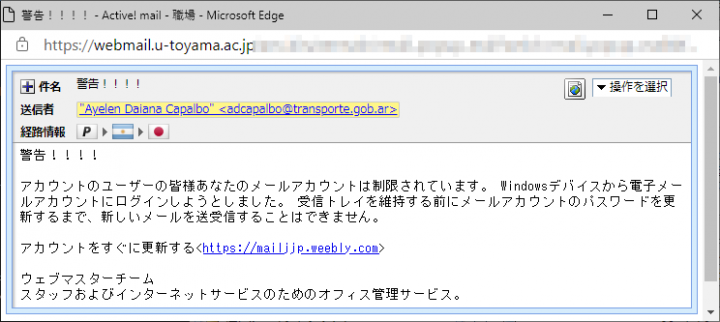

件名: 警告!!!!

送信者: “Ayelen Daiana Capalbo” <adcapalbo@transporte.gob.ar> ← 海外の不審なアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

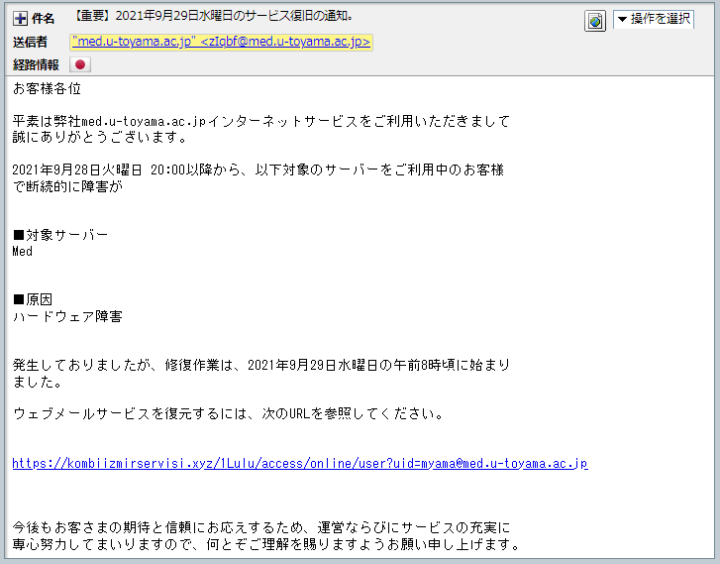

件名: 【重要】2021年9月29日水曜日のサービス復旧の通知。

送信者: <”zIqbf@med.u-toyama.ac.jp> ← 本学のアドレスを騙った不自然なメールアドレスから送付されている (複数パターンあり)

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

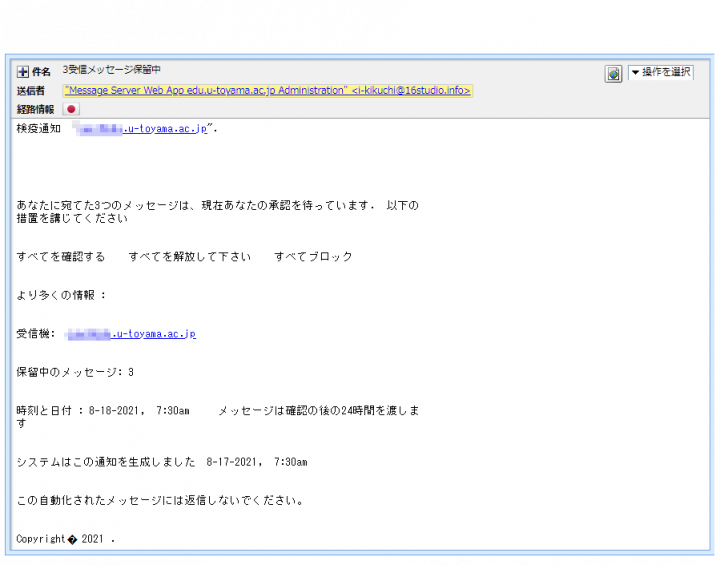

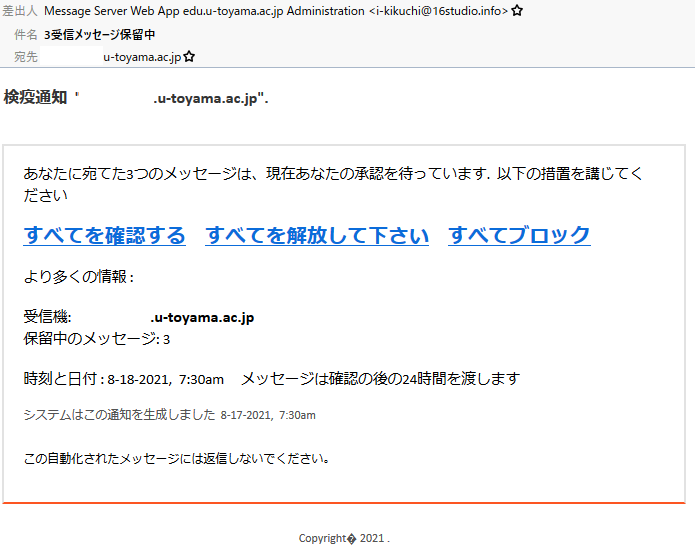

件名: 3受信メッセージ保留中

送信者: <”i-kikuchi@16studio.info>← 企業の正規メールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 企業のアカウントが乗っ取られている可能性があります。

ーーーーーーーーーーーーーーーーーーーー

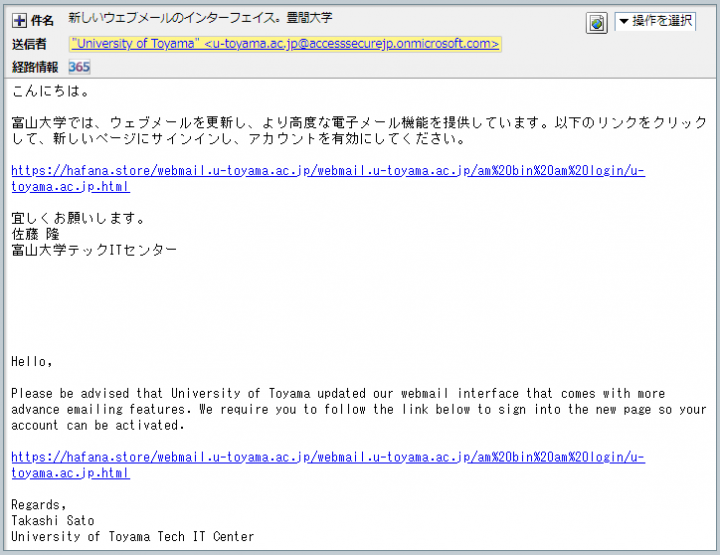

件名: 新しいウェブメールのインターフェイス。豊間大学

送信者: ”University of Toyama”<u-toyama.ac.jp@accesssecurejp.onmicrosoft.com>← 本学のアドレスを騙った不自然なメールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 富山大学テックITセンターなど実在しない部署、人物を騙っております。

ーーーーーーーーーーーーーーーーーーーー

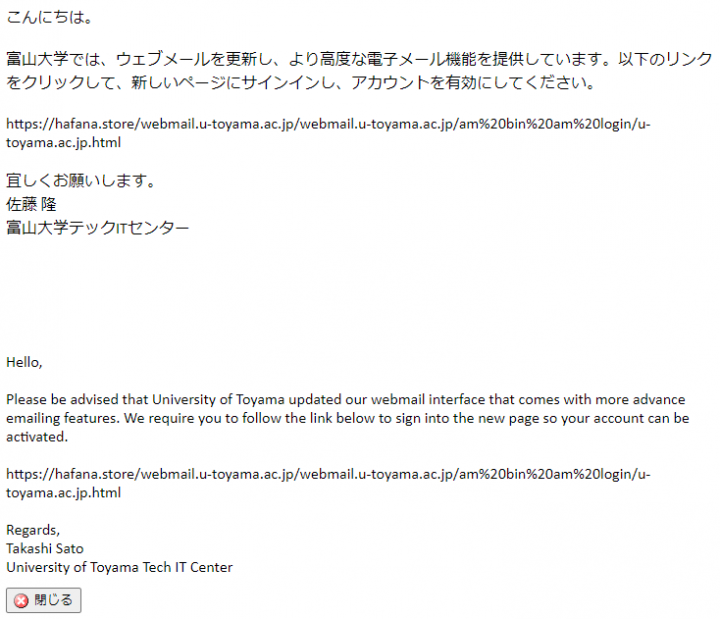

件名: Confirmation Email /am_bin/amlogin

送信者: “Active!Mail Support”<mytown@kra.biglobe.ne.jp>

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

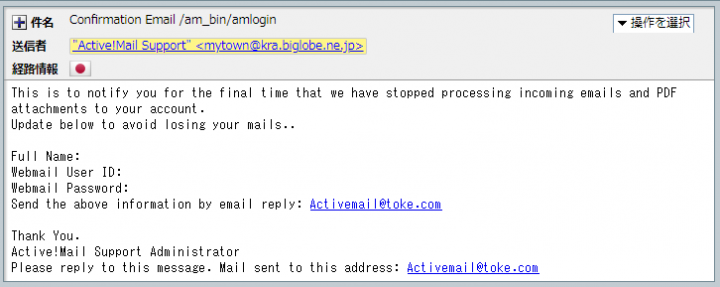

件名: 受信トレイはほぼいっぱいです

送信者: “更新” < info@mail.com > ← 海外のメールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

(参考)不審なメールや添付ファイルを確認する方法(詳細.Ver)(2020年12月8日 更新)

ーーーーーーーーーーーーーーーーーーーー

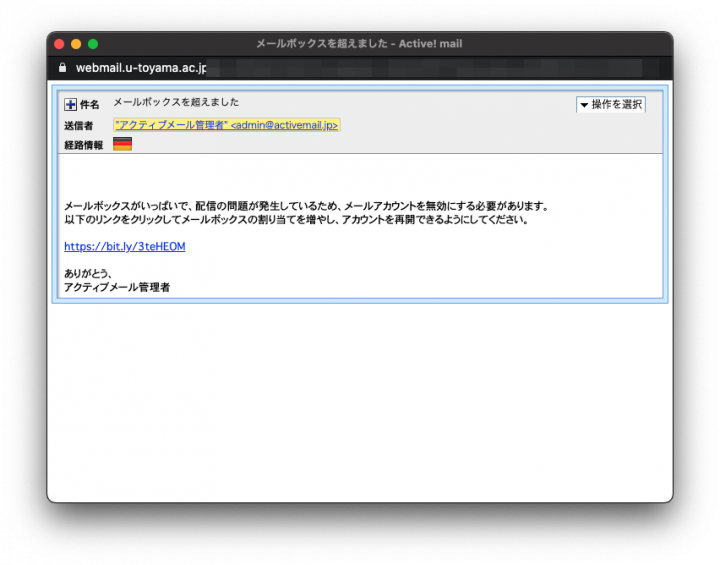

件名: メールボックスを超えました

送信者: “アクティブメール管理者” < admin@activemail.jp > ← 海外のメールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

ーーーーーーーーーーーーーーーーーーーー

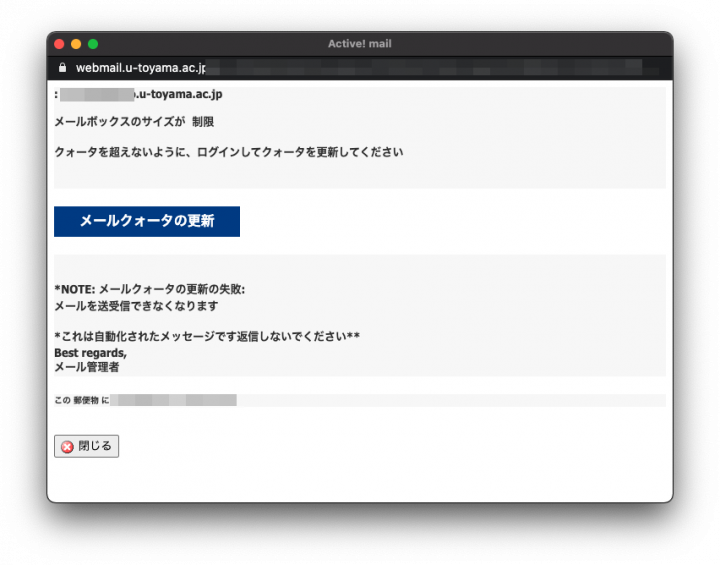

件名: XXXXX メールボックスがいっぱい オン 24/01/2021

送信者: “”Eco.u-toyama.ac.jp 支援チーム” <m.itou@satake.co.jp> ← 佐竹化学機械工業株式会社の正規メールアドレスから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 佐竹化学機械工業株式会社のアカウントが乗っ取られている可能性があります。

大学機関等の正規アドレスから届いたフィッシングメール(2021/01/04 更新)

ーーーーーーーーーーーーーーーーーーーー

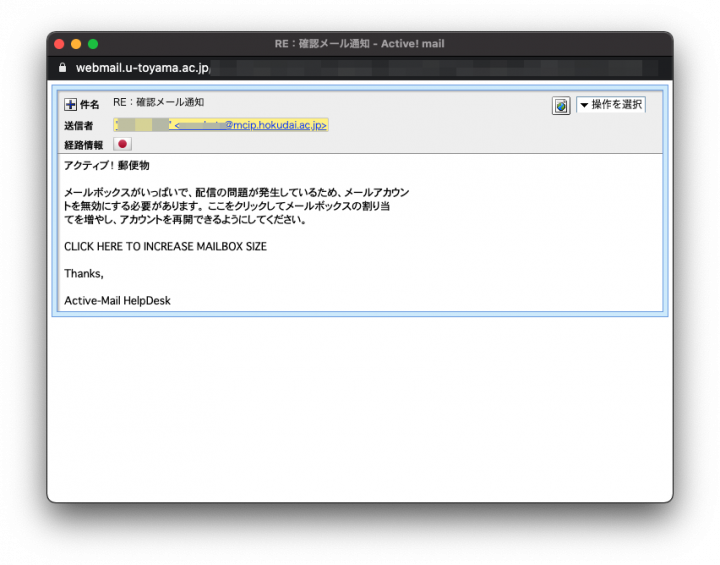

件名: RE:確認メール通知

送信者: XXXXX@mcip.hokudai.ac.jp ← 北海道大学の正規メールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 北海道大学のアカウントが乗っ取られている可能性があります。

北海道大学とメールのやり取りを行っている方は,慎重な対応をお願いします。

(参考)不審なメールや添付ファイルを確認する方法(詳細.Ver)(2020年12月8日 更新)

ーーーーーーーーーーーーーーーーーーーー

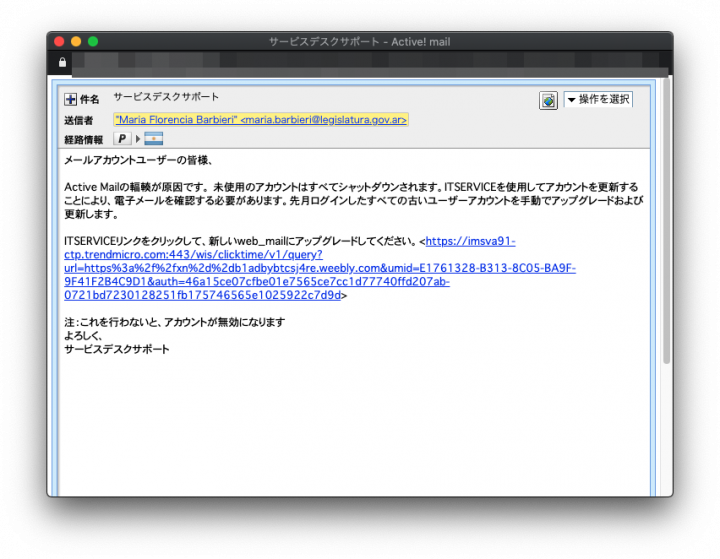

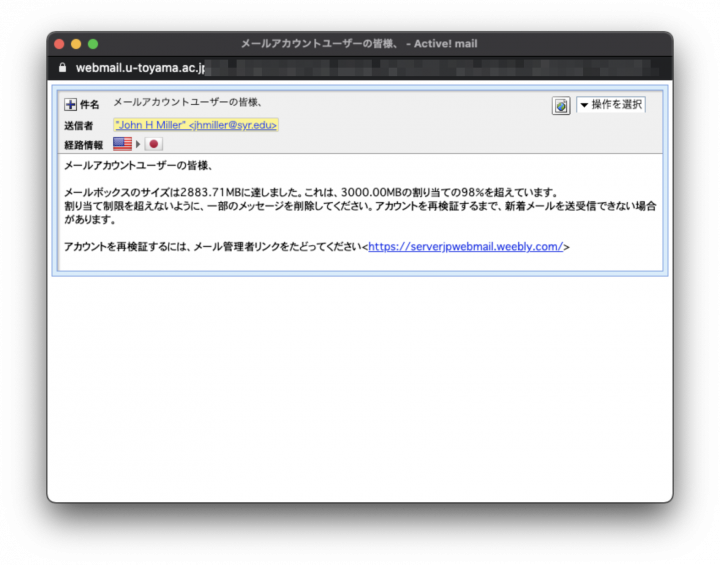

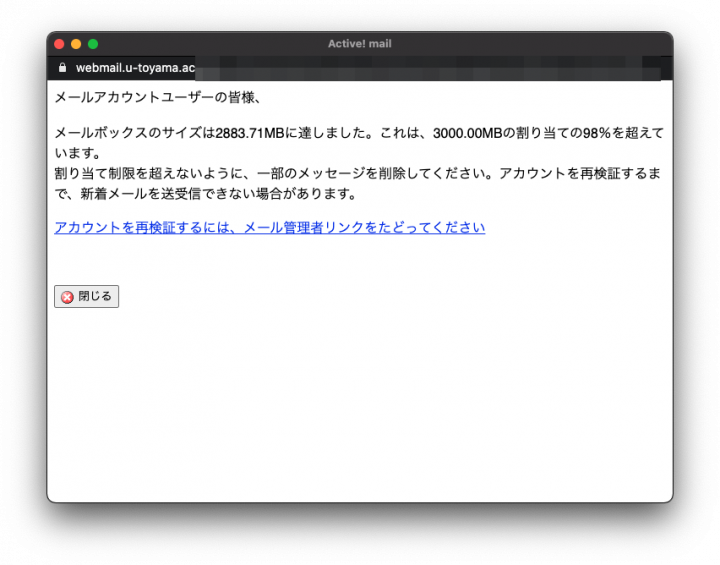

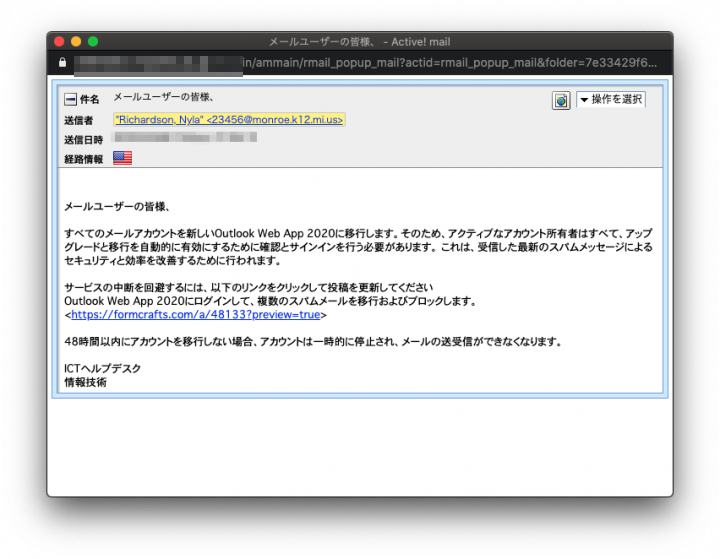

件名: メールアカウントユーザーの皆様

送信者: jhmiller@syr.edu ← シラキュース大学(米国)の正規メールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ シラキュース大学のアカウントが乗っ取られている可能性があります。

シラキュース大学とメールのやり取りを行っている方は,慎重な対応をお願いします。

(参考)不審なメールや添付ファイルを確認する方法(詳細.Ver)(2020年12月8日 更新)

ーーーーーーーーーーーーーーーーーーーー

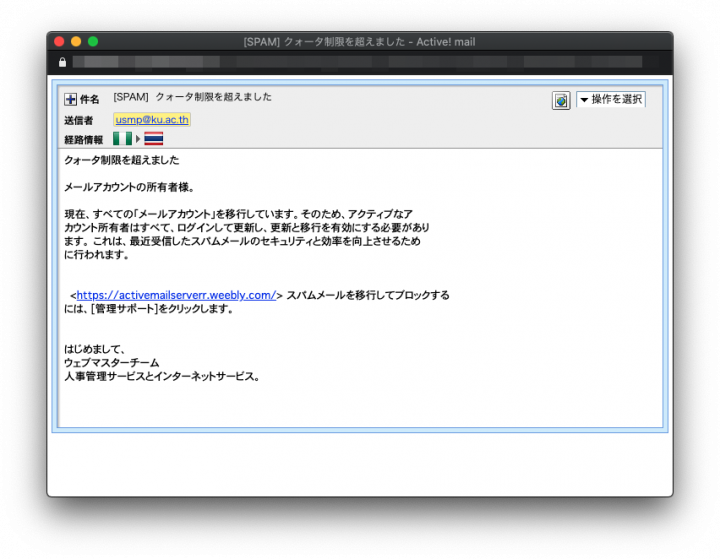

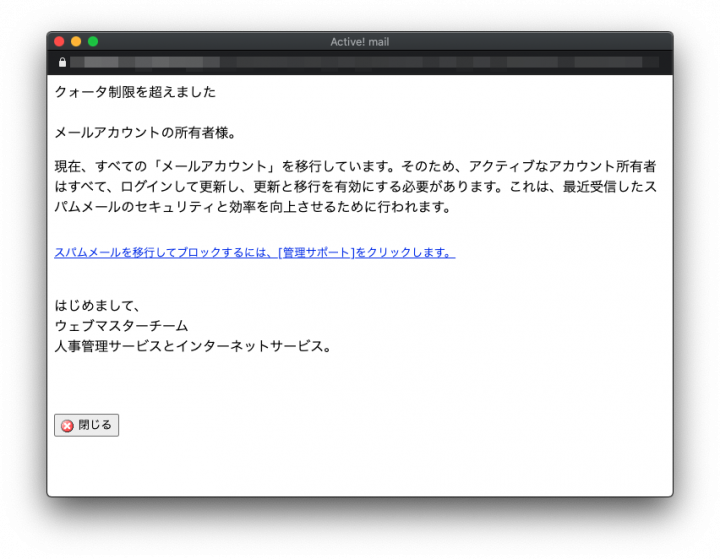

件名: [SPAM] クォータ制限を超えました

送信者: usmp@ku.ac.th ← マヒドン大学(タイ)の正規メールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ マヒドン大学のアカウントが乗っ取られている可能性があります。

マヒドン大学とメールのやり取りを行っている方は,慎重な対応をお願いします。

(参考)不審なメールや添付ファイルを確認する方法(詳細.Ver)(2020年12月8日 更新)

ーーーーーーーーーーーーーーーーーーーー

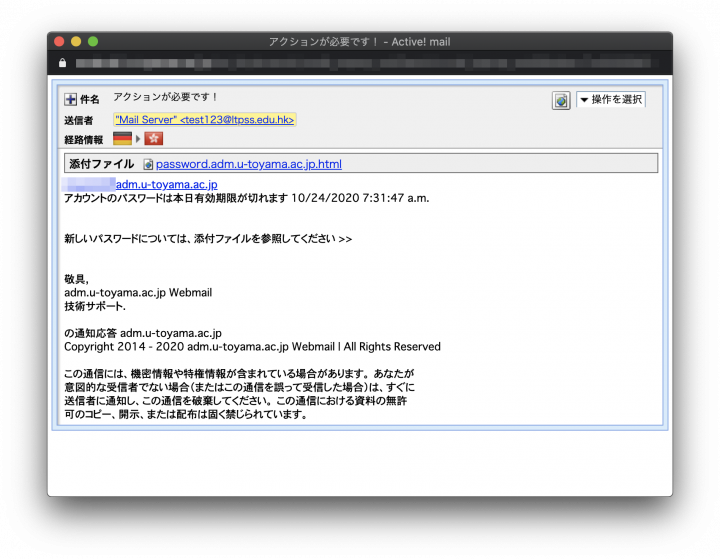

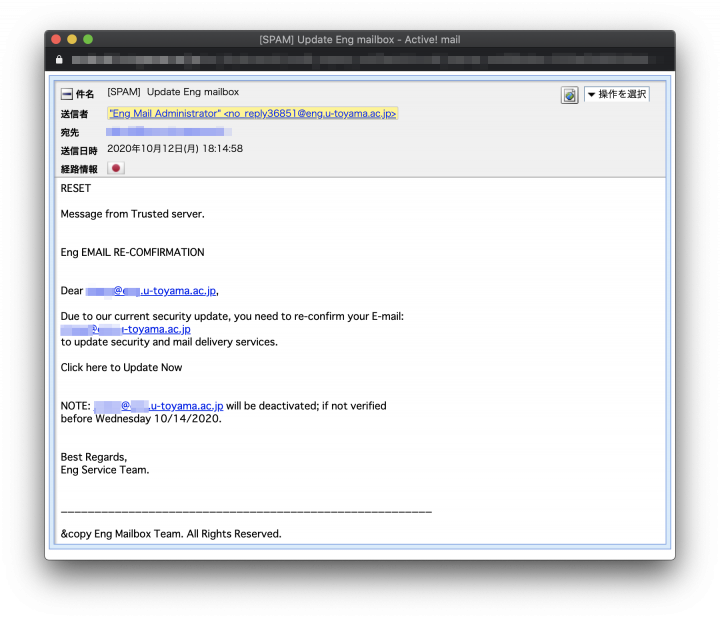

件名: アクションが必要です!

送信者: “Mail Server” < test123@ltpss.edu.hk > ← 羅定邦中学(香港)の正規メールサーバから送付されている

ーーーーーーーーーーーーーーーーーーーー

※ 羅定邦中学のアカウントが乗っ取られている可能性があります。

羅定邦中学とメールのやり取りを行っている方は,慎重な対応をお願いします。

(参考)不審なメールや添付ファイルを確認する方法(詳細.Ver)(2020年12月8日 更新)

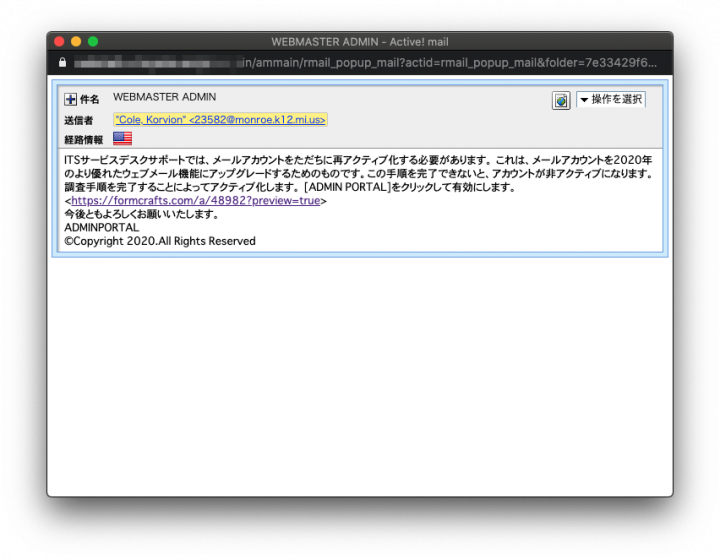

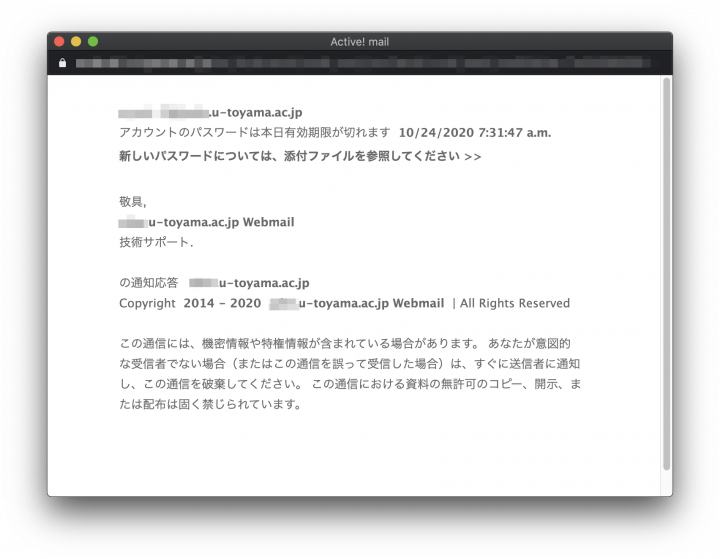

システム管理者を騙るフィッシングメールの一例です。

- 送信者が正規のドメイン(u-toyama.ac.jp)を偽装している。

- 日本国内のサーバを経由している。

という,非常に巧妙なフィッシングメールの受信を確認しています。