インターネットを通じてソフトウェアやハードウェアを利用する情報システムサービスの総称を「クラウドサービス」といいます。インターネット技術やコンピュータの仮想化技術などが発展したことで,情報システムが雲の向こうのように見えない所にあってもサービスが利用できることから「クラウド」と呼ばれており,近年ではクラウドサービスが多岐に渡って展開されています。

たとえば,最近よく耳にする「レンタルサーバ」もクラウドサービスの一種になります。自身でサーバ機材を準備する必要がなく,インターネット環境があれば容易にホームページを作成・公開できるようになるため,大変便利なサービスです。

一方で,クラウドサービスはインターネットを通じてサービスやデータへアクセスすることになるため,運用管理を行う際には常に第三者による不正アクセスや盗聴などによる情報漏えい等のセキュリティリスクと向き合い続けることになります。また,サービスを提供する事業者にサービス内容や機能,セキュリティ対策などの多くを委ねることになるため,利用規約やデータの管理方法,責任分界点等についてきちんと確認した上で利用しないとトラブルになる場合があります。

本稿では,クラウドサービスを利用する際の注意点等を解説します。

クラウドサービスの利用前に検討すべき内容

クラウドサービスの特徴(性質)と注意点

クラウドサービスには,次のような特徴と注意点がありますので,予め利用前に確認しましょう。

- クラウドサービスの内容は,サービス事業者に委ねられます。

(サービスの内容を利用者が取り決めることはできません。) - インターネットの利用が必須となるため,外部からの攻撃を受けやすくなります。

(不正アクセスや情報漏えい等のインシデント発生確率が高くなります。) - データは,学外(場合によっては海外)に保存されます。

- インターネットの接続に依存するため,ネットワークトラブル等があると利用できなくなります。

- クラウドサービスは不特定多数が利用するため,一つ(他者)のトラブルがサービス全体に影響する可能性があります。

- 企業買収やインシデントの発生により,突如としてサービスが終了したり,規約やルールが一方的に変更になる可能性があります。

- 条件によっては海外の準拠法が適用される(=所轄裁判所が海外)ため,海外政府機関によるデータ検閲が可能になる場合があります。

事前確認チェックリスト(導入前)

クラウドサービスは,サービス導入やサービス展開(IN)は非常に簡単かつ早急に可能です。しかし,通常の物理サーバの利用や運用管理とは異なる特徴や性質,危険性があります。事前に明確な運用計画 ・設計を行わないと,インシデントの発生による膨大な調査費,運用の途中断念による時間や予算の浪費などが発生する場合があります。

特に, 研究や業務(以下,「業務等」)でクラウドサービスを利用する場合は,「国立大学法人富山大学におけるクラウドサービス利用要項」を確認し,以下のクラウド利用申請書とチェックリストを記入し,提出をお願いします。チェックリストは導入前の確認事項をまとめた内容になっています。

国立大学法人富山大学におけるクラウドサービス利用要項(学内限定)

クラウド利用申請書・クラウドサービス利用事前確認チェックリスト

(補足)事前確認チェックリストの解説

以下の解説は,利用申請書と事前確認チェックリストの各項番に従って記載してあります。

利用目的の明確化

適切なサービスを選定するためには,利用目的を明確化する必要があります。どのような情報を,どのような目的で,どのように運用するのか等を明確に洗い出し,運用ルールや管理体制を検討しましょう。サービスの開始だけでなく,サービスの終了までを見据えた上で検討を開始することがポイントです。

特に,過去に大きな情報漏えい事案を起こした組織は,「クラウドサービスを便利に利用すること」が利用目的であると勘違いしていた傾向があります。「適正な運用管理体制を構築し,適切な運用管理を行って,はじめて安全に利用可能なる」という原則を忘れてはいけません。

クラウドサービスの種類選択

クラウドサービスにも様々な種類や形態があります。多数の機能を備えたサービスは便利なように見えてしまいますが,その分の管理コストやリスク(利用に必要な知識・技術量,セキュリティ上のリスク)が増加します。必要な機能やセキュリティ対策を洗い出し,利用目的や運用管理コストに見合う適切なサービスを選定しましょう。

なお,クラウドサービスの種類選択を手助けしてくれるコンサル会社なども存在しますので,情報システムを取り扱う代理店などに相談することも検討してください。

クラウド環境

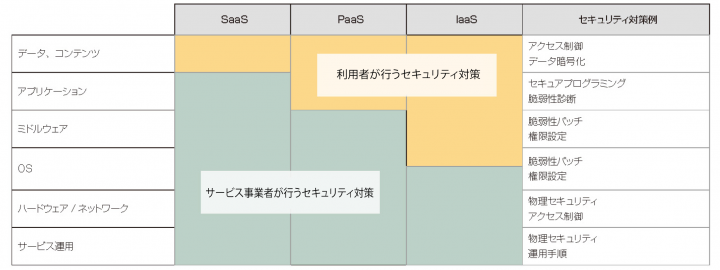

クラウドのサービス形態は,大きく分類すると主に SaaS / PaaS / IaaS に分かれます。

たとえば,Google社が提供している「Googleドライブ」サービスは,SaaSに分類されます。

また,ホームページやCMS(コンテンツマネージメントシステム)などを運用するために利用する「レンタルサーバ」は,機能によって差異はありますが,PaaSやIaaSに分類されます。具体的には,CMSのサービスだけ(CMSの運用権限のみ)を契約して運用する場合はPaaS,サーバ機能を丸ごと(サーバの管理者権限を有する)契約して運用する場合はIaaSという分類分けになります。

SaaS / PaaS / IaaS 毎に責任分界点が異なり,「利用者が行うセキュリティ対策」と「サービス事業者が行うセキュリティ対策」が異なります。

脆弱性パッチの適用,権限設定,アクセス制御等の「利用者が行うセキュリティ対策」は,自身で確実に行うようにしてください。

SaaS

SaaS(サース)は「Software as a Service」の略です。利用者向けにアプリケーションをネットワーク経由で提供するクラウドサービスの形態を意味する言葉として用いられ,ブラウザからアクセスしてメールを送受信できるWebメールやオンラインストレージなどが挙げられます。

サービス事業者が責任を持つ範囲が広いため,利用者の要件とマッチする場合には運用や保守の負荷が軽減できる一方で,アプリケーションの仕様などはサービス事業者が決定権を持つため,利用者の要件とマッチしない場合には柔軟な対応が難しい点があります。

【SaaSの代表的なサービス】

- Google Apps(GmailやGoogleドライブなど)

- Microsoft Office Web Apps

PaaS

PaaS(パース)は「Platform as a Service」の略です。開発者向けにアプリケーションの実行環境やサーバーソフトウェアを提供するクラウドサービスの形態を意味する言葉として用いられ,データベース管理システムやCMS(コンテンツマネージメントシステム)などが挙げられます。

面倒な開発環境を整える手間がいらず,システム開発や運用に集中できる一方で,使用できるプログラミング言語やデータベース,アプリケーション(CMSの種類など)はサービス事業者があらかじめ設定されたものしか利用できないため,環境を自由に選ぶことはできません。

【PaaSの代表的なサービス】

- Google App Engine

- Microsoft Azure

- レンタルサーバ(CMSなど)

IaaS

IaaS(イアース)は「infrastructure as a Service」の略です。開発者向けに仮想マシンを提供するクラウドサービスの形態を意味する言葉として用いられ,提供される仮想マシンはハードウェアのスペックやOSの種類を自由に選択することができます。

コントロールできる範囲が広いことに加えて既存のサーバー運用の知識やノウハウを活かせる一方で,利用者が責任を持つ範囲が広いため運用や保守に要する負荷が大きくなります。

【IaaSの代表的なサービス】

- Amazon Web Services

- Google Cloud Platform

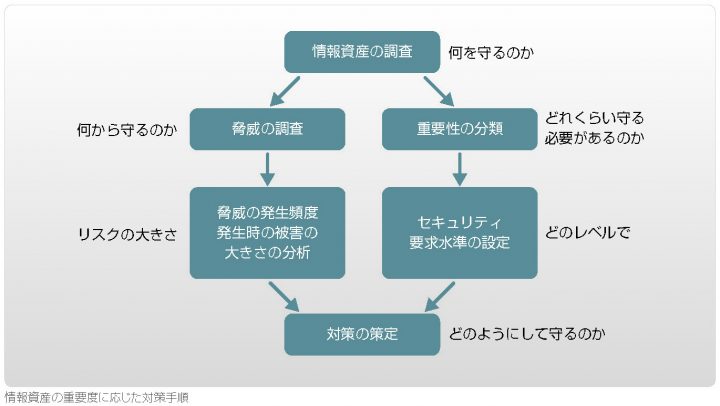

取り扱う情報の精査

「クラウドサービスは学外のデータセンターに情報を保存する」という原則を忘れてはいけません。

重要な研究情報によっては「保存場所が大学敷地内に限る」等のルールが定められている場合があるため,データをクラウドサービス(≒海外のデータセンター)に保存しただけで情報漏えいと見なされる場合もあります。取り扱う情報は事前に入念に確認し,情報漏えいや情報の消失等が発生した場合も想定して利用の検討を行いましょう。

業務等でクラウドサービスを利用する場合,情報資産や対象データの重要度に応じたアクセス制御や運用設計・危機管理体制の構築など,求められる情報管理体制や管理責任を慎重に検討してください。

本学では,特に慎重な対応が必要となる機微情報について,原則クラウドサービスでの取り扱いは禁止しています。

セキュリティ関連法等の確認

情報セキュリティに関する法律(刑法,著作権法,電気通信事業法,不正アクセス行為の禁止等に関する法律など)には様々なものが存在しますので,取り扱う情報,処理等に応じて関連法律の洗い出しを行い,法を遵守した運用管理計画を立ててください。

また,学会のガイドライン及び学内の規則等の確認,もしくはその他所定の規則やルールが公示されている場合は予め内容の確認が必要です。矛盾や不一致が生じないように予め確認しておきましょう。

サービス事業者の信頼性

クラウドサービスは,運営規模が小さい個人事業者から大企業まで様々な企業が全世界でサービスを展開しています。サービス事業者の経営状況等を多角的な視点で確認した上で,他機関で運用実績があるような信頼できる事業者を選定してください。仕様書や契約書等による事務的な確認を行うだけでなく,サービス事業者へのヒアリング等を行って多角的に精査することが必要です。

なお,クラウドサービスの事業者の選定を手助けしてくれるコンサル会社なども存在しますので,情報システムを取り扱う代理店などに相談することも検討してください。

また,クラウドサービスは便利な反面,インターネット接続に障害が発生したり,サービスが停止すると利用できなくなります。また,サービスの利用率が高い場合に遅延が生じるなどの可能性もあります。サービスの稼働率や障害発生頻度,障害発生時の回復目標時間などの品質保証を確認しましょう。

具体的施策の例 ※詳細は割愛します。

- サービス事業者の仕様書や契約書のクロスチェック,ヒアリング等の実施

- コンサルティング会社を通してのサービス事業者選定

チェックポイント

- サービス事業者の脆弱性等の管理体制、SLA基準。

- データセンターの物理セキュリティ対策。

- サービス事業者のサポート窓口や復旧体制,インシデントレスポンス体制,事業継続や障害復旧体制

- サービス事業者のISMS,ISO/IEC27001,プライバシーマーク,SAS70 ,ISMAPなどの取得有無

- 事業者の経営状態,事業継続性,過去の導入実績,過去のセキュリティインシデント

- 契約終了後のデータ回収/消去等

サポート体制の確認

サービス事業者によっては「日本語が理解できる外国人オペレーターが海外法人のヘルプデスクにいる=日本語サポート対応」と解釈して簡易的に提示されている場合があります。外国人オペレーターとのやりとりにより,契約内容や料金等の確認を行った際にニュアンスが通じずトラブルになる場合があります。国内法人の設置状況,日本人によるサポートやヘルプデスク対応などの十分な支援体制が提供されているか確認しましょう。

運用担当者の選定

業務等で組織的に利用する場合は,情報セキュリティの確保など厳格な対応が求められます。クラウドサービスを利用し続ける間は,技術的な側面やセキュリティ対策などを理解している運用管理担当者を継続的に確保するようにしましょう。(持ち回り等による「形式的な担当者」ではなく,万が一の事態や緊急事態が発生した際のオペーレーションが可能な人材の確保が重要です。)

アクセス権の運用管理

クラウドサービスの利用による意図しない情報漏えい事案が多発しています。利用する範囲や情報公開する範囲等を決め,データや利用者にどのような権限(アクセス権)を付与するのかを事前に設計し,運用中も適切な管理が行えていることを確認しましょう。

セキュリティ対策の設定・管理

クラウドサービスでは遠隔地にあるデータへインターネットを介してアクセスするため,認証機能の適切な設定・管理といった情報セキュリティ対策が必要不可欠です。

特に近年では,ユーザIDやパスワードの漏えいによる不正アクセス被害が後を絶ちません。パスワードに適切な文字列を設定・管理した上で,プラスαのセキュリティ対策を実施することが重要です。提供されているセキュリティ対策内容を精査した上で,特定のパソコンでしか利用できないようにする運用,ネットワークによるアクセス制限の実施,電子証明書の導入,二要素以上(SMS認証や生体認証等)の組み合わせによる認証方式の採用などを推奨します。

(参考)推奨されるセキュリティ対策の例

SSLサーバ証明書やSSHによる通信データの暗号化

クラウドではインターネットを経由してサービスを利用します。通信経路上で盗聴や改ざんなどのリスクが発生するため,必ず通信データを暗号化する必要があります。

具体的施策の例 ※詳細は割愛します。

- SSLサーバ証明書

- SSH

- FTP over SSL

- POP/SMTP over SSL

- S/MIME

チェックポイント

- 利用するアプリケーションや機能に応じた通信の暗号化。

多要素認証と厳格なアクセス制御機能

クラウドでは,インターネットを介してデータのやりとりを行います。どこからでもアクセスできるのがクラウドのメリットである反面,どこからでもサイバー攻撃を受けるという危険性も常に付きまといます。重要なデータや管理画面(管理コンソール)へは,限られた人やネットワークのみアクセスを許可するような設定(IPアドレス制限等)を行うことが需要です。また,データには重要度を定義し,アクセスする利用者がどのデータに対してどのような操作(閲覧,変更,削除など)を行えるかという権限設定を行うことが重要です。

ユーザ認証では強固なパスワードを設定した上で,ワンタイムパスワードや SSL クライアント認証,携帯電話によるSMS認証,生体認証などの複数(二要素以上)の認証方式を組み合わせて運用することを検討してください。

具体的施策の例 ※詳細は割愛します。

- SSL クライアント認証

- ワンタイムパスワード

- SMS認証

- 生体認証

- IP アドレス制限

- アクセスコントロールソフト

チェックポイント

- ワンタイムパスワードなどを組み合わせた多要素認証(二要素以上)。

- 接続先(管理画面)やデータなどの重要度に応じた適切なアクセス制御。

データの運用管理

クラウドサービスでは,データや機材が目に見えるところ(手元)にないため,確認やチェックが疎かになる傾向があります。保存している情報やデータは定期的に確認を行い,不適切な利用がないか(アクセス記録等の)確認をしましょう。

また,サービスの停止やデータの消失などの万が一の事態に備えて,バックアップ等の保全対策の実施も検討しましょう。

具体的施策の例 ※詳細は割愛します。

- アクセス記録(ログ)の取得・確認

- データの保全対策(バックアップなど)

チェックポイント

- 誰が,いつ,どこから,何のデータにアクセスしたかの記録(ログ)が取得・確認できる。

- データの消失等を想定した保全対策の実施。

セキュリティ監査等の確認・実施

クラウドサービスにおけるセキュリティ対策(サイバー攻撃や通信傍受に対する対策など)が具体的に公開されているか確認しましょう。通信の暗号化,侵入検知,ウイルス対策などの利用者視点での対策に加えて,事業者が運用しているサーバOSの脆弱性対策や外部監査等について情報公開されているかが確認ポイントです。

適切な対策が行われている事業者のサービスを利用することでセキュリティリスクを軽減することができますが,事業者が行っている監査等は基幹システムに対してのみ(汎用的に)実施している場合が多いため,自身でシステムを構築・運用している場合は,自身で確実にセキュリティ対策を実施するとともに,セキュリティ監査会社等へ依頼し,外部からの定期的な脆弱性診断(監査)等を独自に実施することを推奨します。

(参考)推奨されるセキュリティ対策・監査等の例

近年のサイバー攻撃は高度化しており,情報漏えいや改ざんが発生するリスクがあります。しかし,事業者から提供されているセキュリティ対策や監査には限界があるため,攻撃を受けた場合でも影響を軽減させるために,自身のシステムに対して外部からの定期的な脆弱性診断(監査)を行うことが重要です。また,攻撃や被害の発生を検知するために,ファイアウォールや改ざん検知機能などの導入も有効です。

具体的施策の例 ※詳細は割愛します。

- 脆弱性診断,脆弱性スキャン

- マルウェアスキャン,アンチウイルスソフト

- クラウド型WAF

- IDS/IDP

- 改ざん検知

チェックポイント

- 利用するアプリケーションや機能に応じた脆弱性診断の実施。

- 定期的な脆弱性スキャン,マルウェアスキャン等の実施。

預けたデータの取り扱い

預けたデータ(情報)の取り扱い条件(データの返却やフォーマット方法など)は重要な確認ポイントです。海外資本のクラウドサービス事業者は,企業買収等により一方的に利用規約が変更されたり,突如としてサービスが終了する場合があります。サービスが終了した場合や途中でサービスを解約する場合などを想定して,データの取り扱い条件(データの返却やフォーマット方法など)を確認しましょう。

適用法令や契約条件の確認

利用規程や契約書等を精査し,取り扱う情報に応じた適用法令に準拠した運用が可能か確認しましょう。

例えば,個人情報を取り扱う場合は,適用法令である個人情報保護法の安全管理措置,委託先の監督などが明記されているかの確認が必要になります。それ以外にも,利用者が入力したデータにサービス事業者がアクセスする場合の条件や責任,設備の保守等を再委託している場合の再委託先の管理監督責任等についても明記されているか等が確認ポイントです。

「サービスを契約した=サービス業者がすべてやってくれる」は間違いです。最終責任は,サービス事業者を選定した者(契約者)に係る点を忘れてはいけません。

データ保存先の地理的所在地を確認する

サービス事業者(本社)やデータセンターの所在地によって,準拠法や管轄裁判所が異なる場合があるため,日本の法律に準拠している事業者のサービスを利用するのが望ましいと言えます。

特に,海外のデータセンターを利用する場合は,海外政府機関によりデータに対して検閲が入る可能性があるため,データ自体に暗号化を行ったり,秘密分散などの技術を採用するなどの対策も検討する必要があります。また,可用性の観点から,データのバックアップを定期的に取得することが推奨されます。

機密性の高い情報は,国内の法人等で十分に実績があり,物理的に国内にサーバが設置されているクラウドサービスを選定してください。

具体的施策の例 ※詳細は割愛します。

- データ,DBの暗号化

- ハードウェアセキュリティモジュール(HSM)による鍵管理

- 秘密分散処理

- データバックアップ

チェックポイント

- サービス事業者(本社)やデータセンターの所在地および準拠法や管轄裁判所の確認。

- 保管するデータへの暗号化の検討。

- データの定期的なバックアップ手法の検討。

参考文献

- クラウドサービス利用のための情報セキュリティマネジメントガイドライン(経済産業省)

- クラウドセキュリティガイドライン活用ガイドブック(経済産業省)

- クラウドサービスの安全・信頼性に係る情報開示指針(総務省)

- SECURITY ACTION セキュリティ対策自己宣言(独立行政法人情報処理推進機構)

- 5 分でわかるクラウドセキュリティの 5 つのポイント(Symantec社)